Aqui no blog da Vantico, você já viu várias explicações sobre o Pentest, como ele funciona, sua importância e outras informações técnicas sobre os Testes de Intrusão.

Agora, chegou a hora de você conferir, na prática, como é um Pentest da Vantico! Neste artigo, iremos apresentar o case de um teste real executado por nós.

Pentest para Merge & Acquisition

Uma empresa multinacional do segmento de logística e transportes estava no processo de aquisição de uma startup do mesmo ramo. Um Pentest como parte do processo de due dilligence (diligência prévia) para concretização do acordo, fazendo com que a empresa chegasse até a Vantico.

Principais desafios

Todo Pentest traz desafios consigo, ligados ao modelo de negócio de cada empresa e suas particularidades técnicas.

Negócios: realizar o Pentest com agilidade e precisão, já que a diligência prévia estava em suas fases finais.

Técnicos: conduzir todo o teste sem nenhum tipo de acesso privilegiado às aplicações, além de encontrar as vulnerabilidades de todas as aplicações com rapidez, para que o processo de aquisição pudesse ser finalizado.

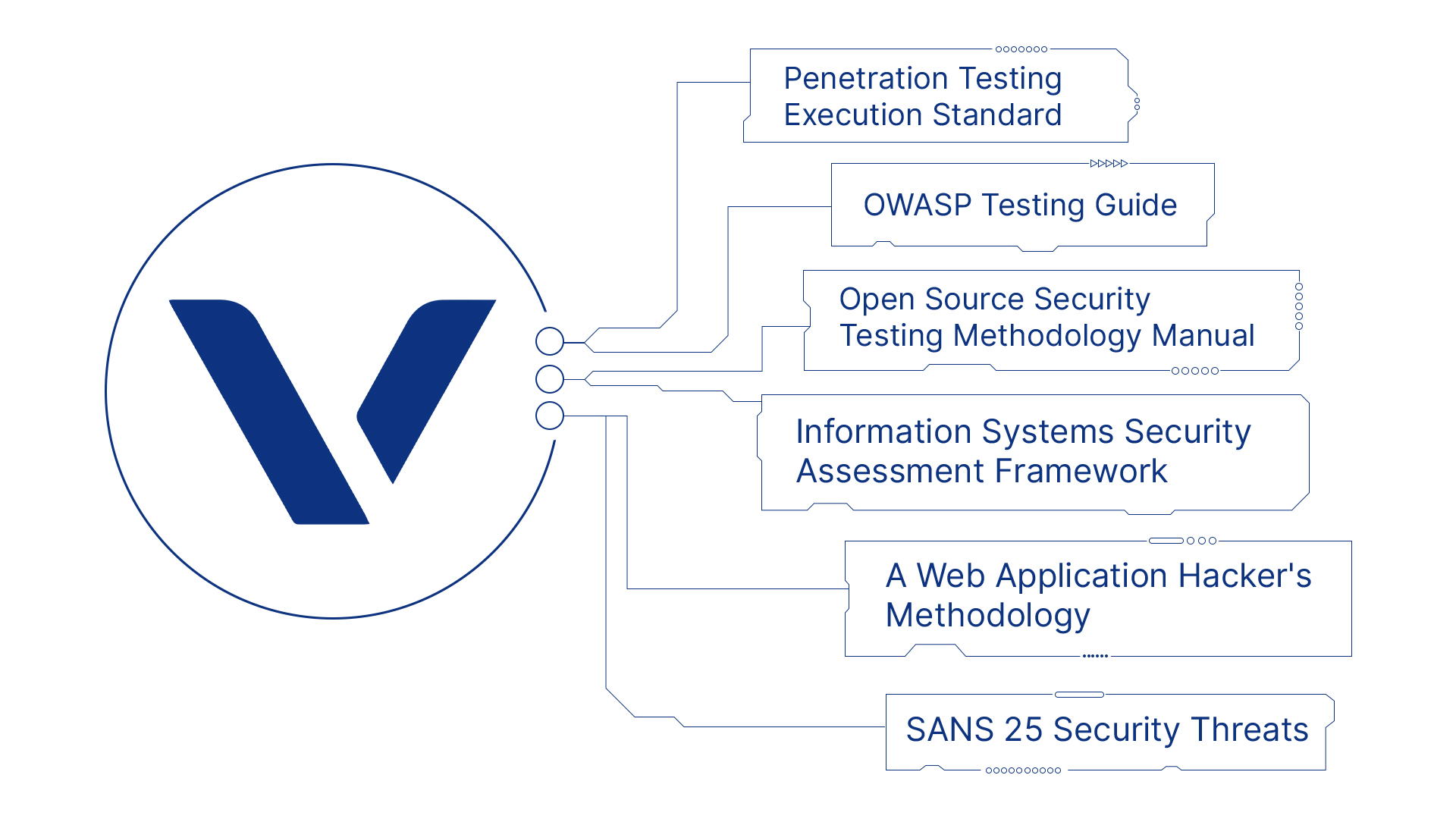

Metodologias utilizadas

O teste foi executado em todas as aplicações da startup. Para isso, nossos pentesters utilizaram as seguintes metodologias:

_Penetration Testing Execution Standard

_OWASP Testing Guide

_Open Source Security Testing Methodology Manual

_Information Systems Security Assessment Framework

_A Web Application Hacker’s Methodology

_SANS 25 Security Threats

Imagem: Metodologias utilizadas pela Vantico no Pentest para Merge & Acquisitions.

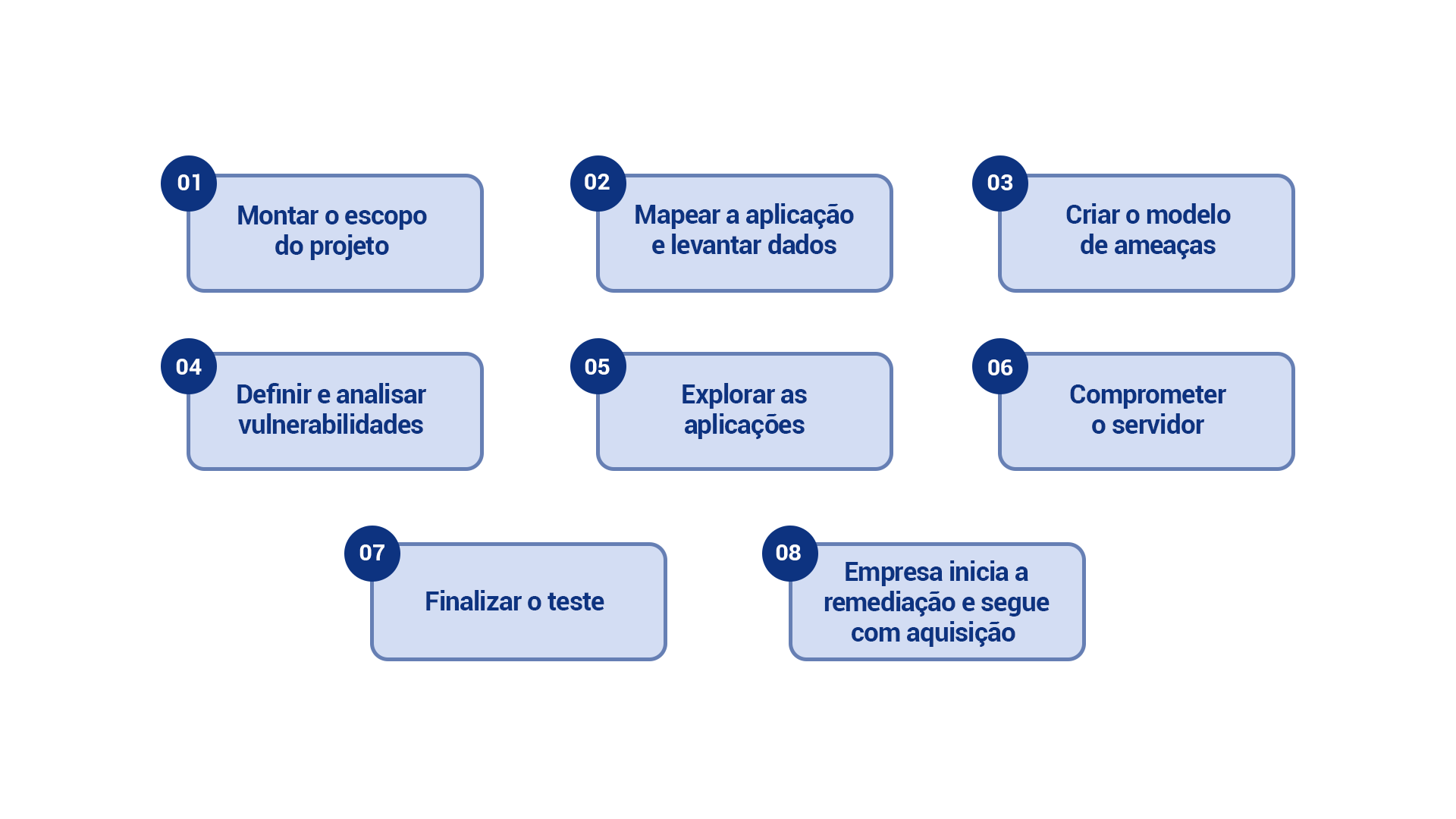

Planejamento

A etapa seguinte foi a definição do escopo do projeto, que seria executado em 2 semanas.

O planejamento ficou estabelecido em 8 passos:

- Montar o escopo do projeto, de acordo com as necessidades passadas pelo cliente e particularidades do ativo

- Mapear a aplicação e levantar os dados relevantes para o teste

- Criar a modelagem de ameaças do cliente

- Definir e analisar as principais vulnerabilidades

- Explorar as aplicações determinadas pelo cliente

- Comprometer o servidor

- Finalizar a execução do teste e enviar os resultados para o cliente

- Iniciar a remediação e seguir com a aquisição.

Imagem: Escopo utilizado pela Vantico no Pentest para Merge & Acquisitions.

Vulnerabilidades encontradas

Ao todo, foram 45 ativos analisados, entre IPs, domínios e subdomínios. No final do teste, haviam sido encontradas várias vulnerabilidades, entre críticas e altas. Entre as principais ameaças identificadas estavam:

- Firebase aberto: permitia que todas as informações do banco de dados da startup estivessem acessíveis na internet para qualquer pessoa, incluindo informações confidenciais e sobre os clientes.

- Sistemas legados: além de aumentar os custos de manutenção, esses sistemas têm medidas de segurança obsoletas e ineficazes.

- Acesso default nos sistemas de login: para acessar o sistema, eram utilizadas credenciais padrão, sem nenhum tipo de autenticação de segurança.

Durante e após a identificação das falhas de segurança, foram feitas as seguintes entregas:

- Atualizações em tempo real sobre o andamento do projeto e as vulnerabilidades dentro da plataforma;

- Comentários e recomendações da equipe da Vantico, com orientações para o time de desenvolvimento da empresa que executará as correções;

Ao final do teste, a empresa pôde realizar as correções necessárias e seguir com a diligência prévia e concluir a aquisição.

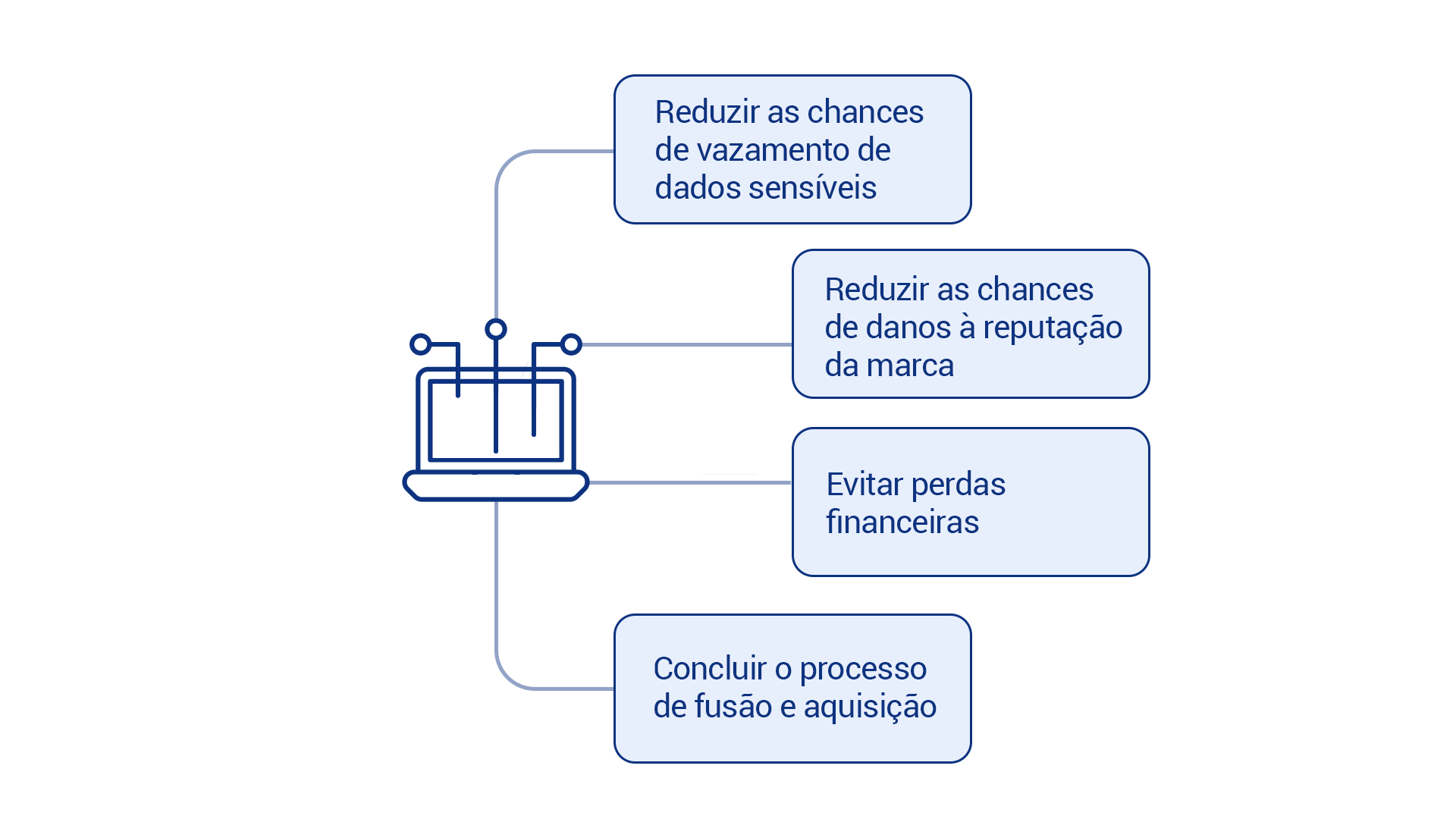

Benefícios

Portanto, após a finalização do Pentest, a Vantico possibilitou benefícios como:

- Reduzir as chances de vazamento de dados sensíveis;

- Reduzir as chances de danos à reputação da marca;

- Evitar perdas financeiras;

- Concluir o processo de fusão e aquisição.

Conclusão

O Pentest é parte fundamental de processos de fusão e aquisição (M&A), para avaliar a segurança cibernética das empresas envolvidas, uma vez que a integração de sistemas e dados pode expor vulnerabilidades, comprometendo informações sensíveis e operações empresariais.

Além disso, ele pode até influenciar na decisão de compra e no valor da transação.

Precisa executar um Pentest para Merge & Acquisition? Clique aqui para falar conosco.

Siga-nos nas redes sociais para acompanhar nossos conteúdos.