Modelo de Maturidade SCYTHE

O cenário de ameaças cibernéticas evolui com velocidade. Para responder à altura, organizações não podem depender apenas de pentests pontuais ou medidas reativas.

A segurança cibernética vive um momento complexo, com ameaças e criminosos cada vez mais sofisticados e dedicados.

Nesse cenário, é necessário o uso de ferramentas que permitam uma postura proativa e contribuam para a criação de um programa de proteção robusto.

Por isso, nesse artigo iremos falar sobre o Modelo de Maturidade da SCYTHE, como aplicá-lo e quais os seus benefícios.

O que é o Modelo de Maturidade da SCYTHE?

A SCYTHE é uma empresa considerada referência global na área, em especial em emulação de adversários.

Com base nisso, ela disponibilizou o Modelo de Maturidade SCYTHE, que representa uma estrutura complexa para avaliar e evoluir a maturidade de programas de segurança ofensiva, com uma abordagem proativa e mensurável.

O que é Maturidade em Segurança Ofensiva?

No modelo proposto pela SCYTHE, o conceito de maturidade está relacionado à continuidade, profundidade e alinhamento organizacional, indo muito além dos pentests pontuais.

Isso está alinhado a outros frameworks importantes, como o MITRE ATT&CK.

Nele, ter um bom nível de maturidade envolve:

- Estruturação de processos repetíveis

- Uso de simulações realistas e baseadas em TTPs (Táticas, Técnicas e Procedimentos) adversários

- Evolução de uma mentalidade de conformidade para uma cultura proativa de cibersegurança

Os 5 níveis de Maturidade

O Modelo de Maturidade SCYTHE é dividido em cinco níveis, categorizados de acordo com o grau de sofisticação e integração da segurança ofensiva na organização. São eles:

Nível 1 – Fundacional

- Pentests esporádicos

- Foco em compliance

- Ausência de visibilidade contínua sobre riscos

Nível 2 – Tático

- Testes mais frequentes, porém ainda limitados

- Aplicação parcial de técnicas baseadas em MITRE ATT&CK

- Início de centralização de dados de testes

Nível 3 – Operacional

- Integração de simulações automatizadas e baseadas em TTPs

- Correlação entre testes e dados de detecção

- Equipes de segurança já ajustam defesas com base nas simulações

Nível 4 – Estratégico

- Red Teaming contínuo

- Métricas claras de eficácia e cobertura

- Comunicação direta com stakeholders e times executivos

Nível 5 – Transformacional

- Segurança ofensiva integrada ao negócio

- Adoção plena de simulações realistas e automação

- Times de segurança agindo como consultores internos estratégicos

O Modelo de Maturidade SCYTHE ainda avalia os seguintes aspectos para fazer sua classificação:

- Processos: maturidade de workflows, consistência e repetição

- Pessoas: capacitação dos times, formação em Red/Blue Team

- Ferramentas: uso de plataformas de simulação ofensiva e automação

- Cultura organizacional: alinhamento entre segurança e estratégia

- Medição: KPIs, métricas de cobertura, ciclos de feedback

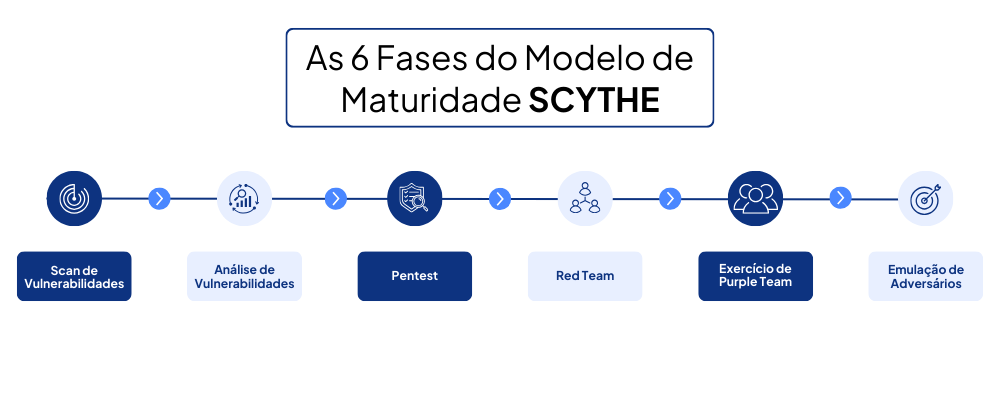

As 6 fases do Modelo de Maturidade SCYTHE

O Modelo de Maturidade SCYTHE envolve 6 fases.

Fase 1: Scan de Vulnerabilidades

O uso do Scan de Vulnerabilidades permite o registro e identificação de vulnerabilidades nos sistemas e aplicações.

Segundo a SCYTHE, essa fase envolve o mínimo de esforço, desde que feita com as ferramentas corretas.

Fase 2: Análise de Vulnerabilidades

Essa fase é importante porque ela envolve a análise das vulnerabilidades encontradas pelo scan, verificando a existência de falsos positivos e avaliando o nível de risco de cada ameaça.

Além disso, elas são registradas no CVE e classificadas segundo o CVSS.

Fase 3: Pentest

O objetivo de um pentest é simular a exploração de um hacker real que encontrou essas e outras vulnerabilidades, que podem ter passado batido nas outras etapas.

Fase 4: Red Team

Nessa fase, o Red Team vai simular as táticas, técnicas e procedimentos de possíveis adversários.

O objetivo é não analisar somente a tecnologia, mas também as pessoas e os processos, verificando os níveis de proteção da organização de forma geral.

Fase 5: Exercício de Purple Team

O Purple Team é uma combinação virtual do Red Team e Blue Team.

O exercício aqui mencionado consiste em um ataque que é exposto e explicado para o Blue Team conforme ele ocorre. Nele, os dois times trabalham juntos para discutir e encontrar possíveis melhorias.

Fase 6: Emulação de Adversários

Por fim, a emulação de adversários, que consiste em simular a maneira como um cibercriminosos age.

São usados frameworks como o MITRE ATT&CK para identificar as táticas, técnicas e procedimentos desses hackers.

Benefícios de Implementar o Modelo de Maturidade SCYTHE

Utilizar o modelo SCYTHE traz:

- Visibilidade contínua sobre possíveis lacunas de segurança

- Aumento da resiliência contra adversários reais

- Otimização do investimento em segurança

- Governança e comunicação eficazes

- Melhoria constante das defesas com base em testes realistas e recorrentes

Adotá-lo permite que a equipe eleve o seu nível técnico, criando uma cultura de melhoria contínua e aumenta a quantidade de dados reais, melhorando a tomada de decisão.

Há mais de 4 anos no mercado e com centenas de clientes atendidos, a Vantico atua com Pentest as a Service (PTaaS), Emulação de Adversários e Scan de Vulnerabilidades.

Quer saber mais sobre o nosso trabalho? Clique aqui e fale conosco.

Siga a Vantico nas redes sociais e fique informado sobre cibersegurança, tecnologia e insights.