Os pentests são uma parte crucial das estratégias de segurança cibernética para empresas de todos os tamanhos, principalmente as que possuem uma grande quantidade de dados sensíveis.

Esses testes são projetados para identificar e explorar vulnerabilidades em sistemas, redes e aplicações, ajudando a fortalecer as defesas contra ameaças cibernéticas.

Apesar de parecer simples, existem diversas metodologias utilizadas em pentests, cada uma delas trazendo uma visão detalhada da segurança da empresa.

Quais as metodologias de pentest?

Atualmente, três metodologias se destacam na aplicação de pentests: OWASP Testing Guide, PTES (Penetration Testing Execution Standard) e NIST SP 800-115.

Cada uma dessas abordagens oferece um tipo de estrutura para avaliar a segurança de sistemas, redes e aplicações. Segui-las garante conformidade com regulamentações dos setores, além de aumentar os níveis de segurança, por oferecerem um framework já testado e validado.

Confira mais sobre cada uma delas.

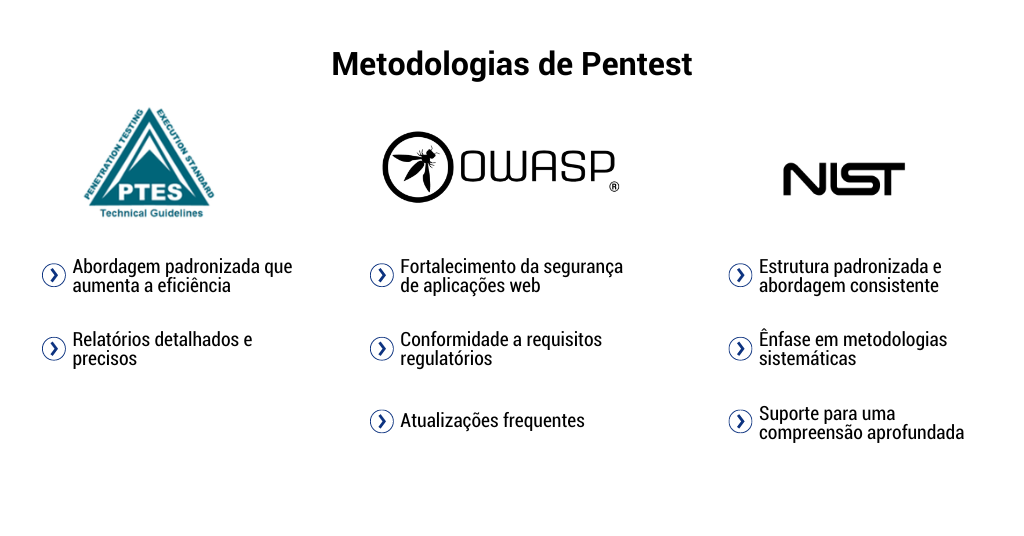

Principais metodologias de Pentest.

1. OWASP Testing Guide

O OWASP Testing Guide é reconhecido por sua abordagem detalhada na segurança de aplicações web. Esta metodologia abrange desde testes de portas abertas até técnicas avançadas projetadas para expor vulnerabilidades no tratamento de dados.

Ela não apenas ajuda na identificação de falhas de segurança, mas também auxilia na conformidade com requisitos legais e regulatórios.

Vantagens do OWASP Testing Guide:

- Fortalecimento da segurança de aplicações web através da identificação e mitigação de vulnerabilidades.

- Conformidade a requisitos regulatórios, minimizando riscos legais e financeiros.

- Atualizações frequentes para refletir novas ameaças e tendências em segurança da informação.

2. PTES (Penetration Testing Execution Standard)

O PTES oferece um método abrangente para realizar pentests eficazes, garantindo uma cobertura completa das áreas críticas de segurança.

Desde o planejamento até a reportagem final, esta metodologia estabelece um processo normativo que ajuda na detecção e correção eficiente de vulnerabilidades.

Vantagens do PTES:

- Abordagem padronizada que aumenta a eficiência na identificação e remediação de falhas de segurança.

- Relatórios detalhados e precisos que suportam melhorias contínuas na postura de segurança.

3. NIST SP 800-115

Desenvolvido pelo National Institute of Standards and Technology (NIST), o guia NIST SP 800-115 é uma referência fundamental para organizações que buscam aprimorar suas práticas de teste e avaliação de segurança da informação.

Ele oferece diretrizes técnicas detalhadas para a realização de pentests e avaliação de vulnerabilidades.

Vantagens do NIST SP 800-115:

- Estrutura padronizada que garante uma abordagem consistente na identificação e resolução de vulnerabilidades.

- Ênfase em metodologias sistemáticas de escaneamento de vulnerabilidades e mitigação de riscos.

- Suporte para uma compreensão aprofundada dos riscos de segurança, permitindo melhorias nas políticas e procedimentos de segurança da organização.

Vantagens das principais metodologias de Pentest.

E o método de Pentest as a Service (PTaaS)?

O Pentest as a Service (PTaaS) é um modelo onde organizações contratam serviços de fornecedores de pentest, geralmente fornecidos por empresas especializadas em segurança cibernética, como é o caso da Vantico.

O Pentest as a Service não é uma metodologia de execução do teste, mas sim um diferente modelo de organização e fornecimento do serviço. Tanto o PTaaS quanto o Pentest tradicional podem usar as mesmas metodologias de pentest que mencionamos acima.

O Pentest as a Service da Vantico, por exemplo, também utiliza as metodologias de pentest PTES, OWASP, NIST, entre outras. Isso garante que as nossas avaliações sejam conduzidas com conhecimento especializado e conforme os principais padrões de segurança estabelecidos.

O modelo aplicada pela Vantico tem um principal diferencial: ser 50% mais ágil e 30% mais econômico para as empresas. Quando unimos eficiência e economia, o resultado é tornar ações como o pentest em parte essencial da sua estratégia de segurança cibernética.

Quer saber mais sobre a Vantico e o Pentest as a Service? Clique aqui e fale com nossa equipe.

Siga-nos nas redes sociais para acompanhar nossos conteúdos.