Pentest de Alta Performance: Como a Vantico Garante Qualidade?

Com tantos fornecedores de Pentest no mercado nacional e internacional, talvez você se pergunte: por que eu deveria escolher a Vantico? A Vantico segue uma série de protocolos, técnicos e processuais, que nos ajudam a garantir qualidade máxima em cada teste de segurança. Nosso diferencial está na entrega de benefícios que fortalecem a infraestrutura do […]

Resoluções BCB 538 e CMN 5.274: O que muda para Instituições Financeiras

Resumo: As resoluções BCB 538/2025 e CMN 5.274/2025 trazem novas normas para as instituições financeiras e de pagamento, focando na proteção das infraestruturas de dados e sistemas de pagamentos como o Pix e o STR. Foram estabelecidos 14 procedimentos mínimos obrigatórios, que vão desde a gestão de certificados digitais e criptografia até a rastreabilidade total […]

Entenda quanto custa um Pentest e o que influencia no orçamento

Resumo: Investimento médio no Brasil: o custo de um Pentest profissional no mercado brasileiro varia entre R$ 15.000,00 e R$ 100.000,00+, dependendo da complexidade do ambiente e do rigor técnico exigido. No caso da cobrança por hora, o valor costuma variar entre R$400 a R$600 nas consultorias de boa reputação. O que influencia no custo: […]

Como a Vantico se destaca no mercado de Pentest no Brasil

A Vantico consolidou-se como uma referência brasileira em segurança ofensiva ao combinar um modelo ágil de entrega com testes de intrusão avançados para organizações que operam ambientes críticos e exigem confiança técnica e clareza na tomada de decisão. Neste artigo você irá entender quais pontos destacam a Vantico no mercado nacional: Reputação de mercado. Profundidade […]

Tendências e Estatísticas de Cibersegurança para 2026

Este artigo reúne estatísticas e tendências de segurança cibernética para 2026. O objetivo é ajudar você a se preparar para os desafios que o aguardam neste novo ano, incluindo os efeitos por indústria, exigências de compliance, vetores de ataque em alta e o papel da IA. Se você é da área da segurança, esses dados […]

Qual é o Momento Certo para Fazer um Pentest?

Resumo: O momento ideal para fazer um Pentest depende de fatores como porte, tipo de aplicação, tipo de dados, indústria, compliance, entre outros. Empresas de pequeno porte ou startups devem fazer o Pentest anualmente. Médias e grandes empresas devem fazer o Pentest todo trimestre ou de forma contínua. Para empresas de tecnologia, a recomendação é […]

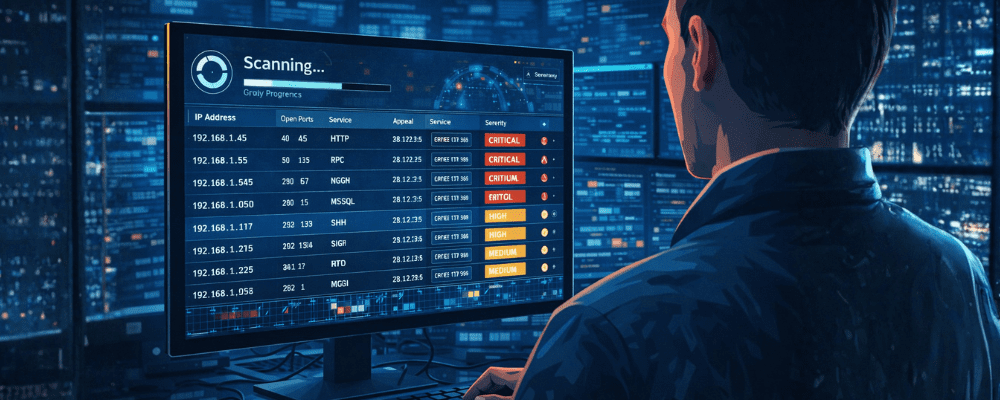

Por que Scans de Vulnerabilidades não são o suficiente

Resumo: As empresas estão realizando scan de vulnerabilidades automatizados: a IA e as ameaças sofisticadas aumentaram a urgência por proteção. Scans automáticos são rápidos, mas nem sempre eficientes: podem gerar falsa sensação de segurança. Um scan automático de vulnerabilidades é: uma ferramenta que varre infraestrutura em busca de falhas e configurações inseguras. Ele baseia-se em: […]

Engenharia Social Orientada pelo Adversário

Resumo: O que é engenharia social: método de manipulação que explora fatores psicológicos para obter acesso a dados e sistemas, usando canais como e-mail (phishing/spear phishing), SMS (smishing), ligação (vishing), pretexting e pop-ups/sites fraudulentos (scareware). Por que é um risco crescente: o elemento humano continua presente em muitos incidentes, e a combinação com IA (mensagens […]

Como a IA está impactando as ameaças de segurança em 2026

A IA está reescrevendo o jogo das ameaças cibernéticas: estamos vivendo um fenômeno descrito como a “fase do caos”, devido ao volume, velocidade e criatividade das novas táticas. Os modelos mais avançados já são capazes de: automatizar a etapa de reconhecimento, gerar phishing hiper-personalizado, criar malwares e orquestrar ações com pouca supervisão humana. Como a […]

Janeiro Branco: Burnout em Profissionais de Segurança

A rotina de quem trabalha com segurança da informação pode levar ao burnout: este ambiente reúne pressão contínua, alta responsabilidade (decisões que afetam a receita e a reputação), excesso de tarefas operacionais e escassez de mão de obra sênior (aumento da carga de trabalho). Esses fatores, combinados, elevam o estresse crônico. Os primeiros sinais de […]