Conforme aumenta a necessidade de segurança cibernética e de fornecedores de qualidade, é comum que algumas empresas tentem buscar atalhos para encontrar a opção ideal.

É nesse contexto que surgem listas como “Top 10 Melhores Empresas de Pentest”.

Essas publicações dão uma falsa sensação de segurança, podendo induzir a decisões perigosas.

Escolher um fornecedor de pentest vai muito além de estar presente em uma lista: é sobre adequação à necessidade do negócio e profundidade técnica.

Neste artigo, você irá entender por que muitas listas não são confiáveis e quais são os critérios que realmente importam ao avaliar fornecedores.

Por que as listas de Melhores Empresas de Pentest existem?

Listas e rankings de fornecedores existem e crescem porque resolvem uma necessidade comercial óbvia: reduzir tempo de pesquisa em um mercado fragmentado.

Porém, existem várias razões importantes pelas quais não se deve confiar nelas como critério final.

Por que as listas de Melhores Empresas de Pentest não são confiáveis?

1. Critérios desconhecidos e falta de transparência

Muitas listas não explicam qual metodologia ou fatores usaram para definir as posições do ranking.

Muitas vezes, fatores ligados a marketing acabam tendo um peso maior do que critérios técnicos.

2. “Pay-to-play” e influência comercial

Algumas publicações desse tipo, na verdade, monetizam esse tipo de lista. Ou seja, as empresas pagam ou fazem parcerias para serem listadas ali.

Nesses casos, a posição pode refletir um relacionamento comercial, não qualidade técnica.

3. Falta de especificidade

Essas listas tendem a ser extremamente generalistas, quando a escolha de um fornecedor é cheia de nuances.

Uma empresa pode ter um ótimo Pentest Mobile, mas não ter tanta experiência técnica em scans de vulnerabilidades, por exemplo.

Além disso, cada organização possui diferentes necessidades e tipos de ameaças.

Ou seja, contratar por marca pode levar a falta de experiência específica no seu escopo.

4. Atualidade e relevância técnica

O mercado muda rápido: novas vulnerabilidades, frameworks modernos e técnicas de ataque surgem continuamente.

Listas que não atualizam critérios rapidamente podem premiar fornecedores que não estão atualizados.

Isso significa que fornecedores bem avaliados em 2018 podem estar desatualizados em 2024.

5. Falta de validação técnica independente

Algumas listas confiam apenas em pesquisas de satisfação ou em reviews superficiais.

Raramente há uma validação técnica independente das metodologias e entregáveis.

6. Viés geográfico e regulatório

Listas globais podem favorecer fornecedores de grandes mercados, como Estados Unidos, enquanto ignoram provedores locais com forte conhecimento de requisitos regulatórios regionais.

Nesses casos, os fornecedores internacionais podem não ter experiência suficiente em necessidades locais ou em como lidar com particularidades de legislação/regulação.

7. Marketing vs. competência operacional

O posicionamento da marca no mercado é importante, mas não determinante.

Nem todo fornecedor com bom um marketing e postura comercial tem experiência profissional prática, processos robustos, cadeia de custódia de evidências ou controles internos adequados.

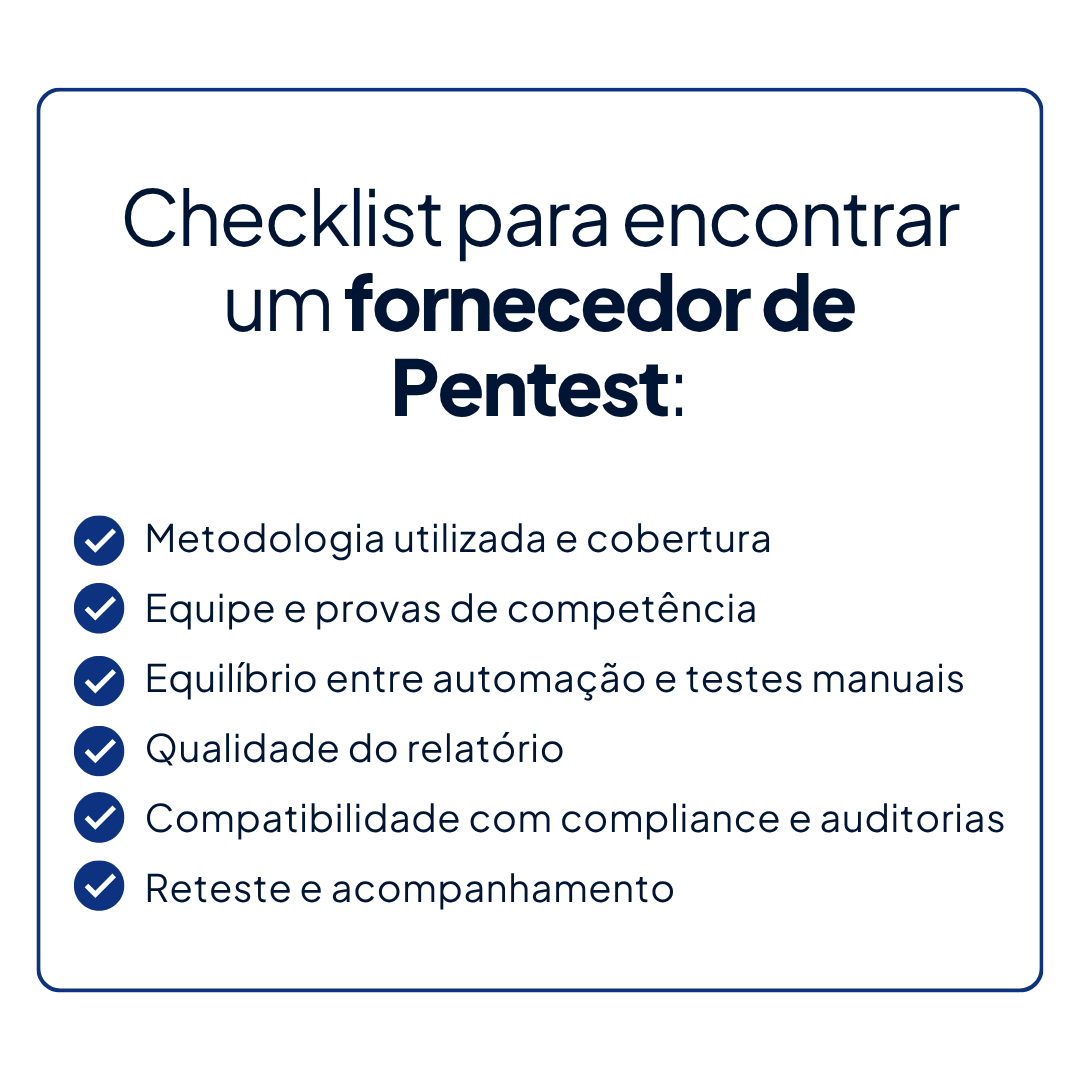

O que realmente importa ao escolher um fornecedor de Pentest

Ao invés de confiar somente nesse tipo de lista, busque por critérios reais quando conversar com um fornecedor, como:

- Metodologia e cobertura

O fornecedor deve utilizar frameworks reconhecidos, como PTES, OWASP e NIST SP 800-115.

Evite fornecedores que se limitem apenas a varreduras automatizadas sem metodologia documentada.

- Equipe e provas de competência

Analise a senioridade e a especialização do time. Certificações como OSCP, OSWE, GXPN e CRTP indicam domínio técnico, mas não substituem experiência prática.

Peça amostras de relatórios anteriores e verifique se os profissionais participam de comunidades técnicas, eventos e publicações.

- Equilíbrio entre automação e testes manuais

Ferramentas automatizadas são úteis para algumas tarefas específicas, mas os ataques mais relevantes exigem exploração manual.

- Qualidade do relatório

O relatório é a principal entrega de um pentest e deve traduzir achados técnicos em impactos de negócio. Avalie se o fornecedor entrega:

- PoCs detalhadas e reproduzíveis.

- Classificação de risco baseada em impacto real, não apenas CVSS.

- Recomendações claras e priorizadas, com roadmap de correção.

- Resumo executivo objetivo e compreensível para a gestão.

Um relatório confuso ou genérico pode inviabilizar a correção.

- Compatibilidade com compliance e auditorias

Um bom fornecedor entende as exigências de normas como LGPD, ISO 27001, PCI DSS e SOC 2.

Isso garante que o resultado possa ser usado como evidência em auditorias ou programas de conformidade. Peça exemplos de relatórios já aceitos em contextos similares.

- Reteste e acompanhamento

O valor do pentest está na correção das vulnerabilidades, não apenas na descoberta.

Fornecedores sérios oferecem reteste para validar a eficácia das correções.

5 Fornecedores de Pentest de Qualidade no Brasil

Como mencionamos anteriormente, essas listas raramente são confiáveis. Mas, caso você esteja buscando por fornecedores e não sabe por onde começar, decidimos listar aqui algumas empresas que conhecemos e confiamos (inclusive nós mesmos), sem seguir uma ordem específica.

Porém, use essa lista apenas como uma referência: investigue a fundo cada empresa, faça reuniões, peça evidência de resultados anteriores e verifique o fit com a sua empresa.

- Vantico

- Blaze Information Security

- Tempest

- Hakai

- Unidade 37

Clique aqui para conhecer nosso trabalho.

Siga a Vantico nas redes sociais e fique informado sobre cibersegurança, tecnologia e insights.

[H2] FAQ: Dúvidas Frequentes sobre Listas de Melhores Empresas de Pentest

[H3] 1. Listas de “melhores empresas de pentest” são confiáveis?

Você até pode usá-las como ponto de partida, mas elas frequentemente usam critérios desconhecidos para a classificação.

Sempre faça validações técnicas e contratuais antes de contratar.

[H3] 2. Quais perguntas devo fazer a um fornecedor de pentest?

Pergunte pela metodologia, proporção entre testes manuais e automatizados, exemplo de relatório, regras de engajamento, tratamento de dados e política de reteste.

[H3] 3. Como validar que um fornecedor é compatível com regulações (como LGPD, PCI DSS, etc.)?

Converse sobre experiências anteriores da empresa nessa área e, se necessário, peça para incluir cláusulas contratuais específicas (tratamento de dados, certificações, etc.).