A velocidade das entregas em nuvem, a multiplicidade de APIs e as exigências regulatórias aumentam a superfície de risco das organizações.

O teste de intrusão, também conhecido como pentest, é a ferramenta que transforma incertezas em evidências capazes de orientar decisões de negócio. Mas nem todo pentest gera impacto: a diferença está no escopo, na escolha do fornecedor e, sobretudo, no pós-entrega.

Neste artigo você irá entender o que é um teste de intrusão, quando aplicá-lo, como medir seu sucesso e como garantir que os achados se convertam em redução efetiva do risco.

O que é um teste de intrusão?

Um teste de intrusão é uma simulação autorizada de ataque realizada para identificar vulnerabilidades que possam ser exploradas por agentes maliciosos.

O objetivo não é apenas listar problemas, mas comprovar impacto e fornecer caminhos claros de correção. Organizações maduras tratam o pentest como uma validação técnica integrada ao ciclo de segurança e desenvolvimento.

Tipos de teste de instrusão e quando aplicar cada um

Os testes variam conforme o ativo e o risco que precisa ser analisado. Esses são alguns dos tipos mais comuns:

- Aplicações web e APIs: para verificar exposição de dados, lógica de negócio complexa ou integrações críticas.

- Infraestrutura e redes (externo/interno): para detectar serviços expostos, configurações incorretas e privilégios excessivos.

- Mobile: para validar armazenamento local, comunicações e integração com backend.

- Red Team: simulações que testam não só vulnerabilidades técnicas, mas também processos de detecção e resposta.

Cada empresa terá necessidades diferentes e em momentos diferentes.

Metodologia

Um pentest profissional segue fases bem definidas para garantir cobertura e segurança operacional. Além disso, deve basear-se em frameworks reconhecidos pelo mercado, como NIST, OWASP e PTES, para padronizar os resultados e facilitar auditorias.

De forma geral, as principais etapas são:

- Planejamento e escopo: definição de ativos, limites, janelas e regras de engajamento.

- Coleta de informações (reconhecimento): mapeamento da superfície e identificação de vetores potenciais.

- Enumeração e análise: identificação de serviços, versões e pontos fracos.

- Exploração controlada: comprovação do risco com impacto mensurável, evitando dano desnecessário.

- Relatório e priorização: entregáveis que incluem sumário executivo, PoC (prova de conceito), evidências e recomendações.

- Reteste: verificação da correção antes do fechamento.

Como que frequência fazer testes de intrusão?

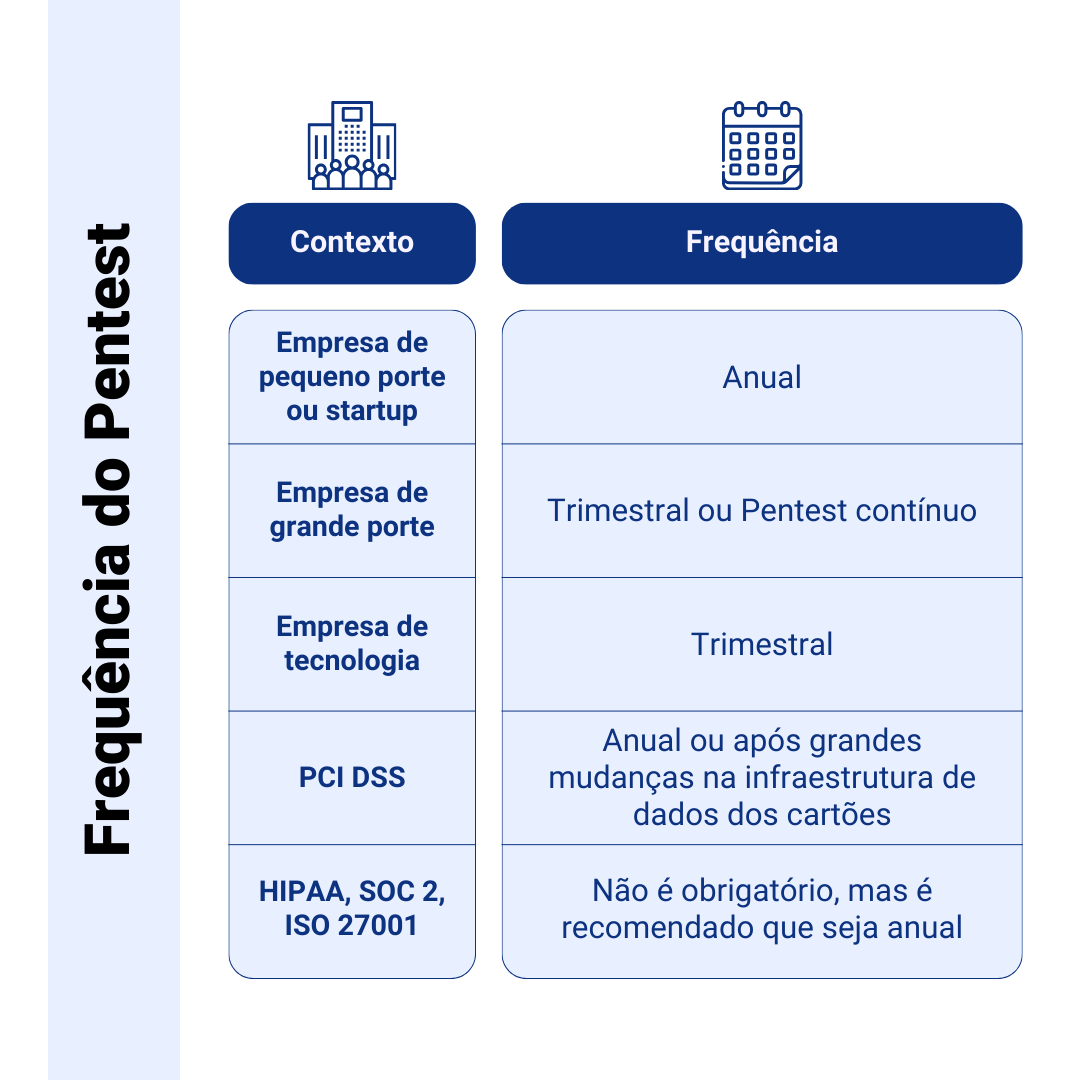

Como regra geral, realize pentests pelo menos uma vez por ano, e sempre que houver mudanças significativas, como novas aplicações, arquitetura, fusões & aquisições.

Porém, diferentes empresas terão diferentes necessidades. Ambientes com deploy contínuo, por exemplo, precisam de avaliações mais frequentes.

A periodicidade de testes deve refletir risco e ritmo de mudança do ativo.

Como escolher um fornecedor para o seu teste de intrusão

Selecionar o parceiro de pentest é uma das decisões mais importantes de todo esse processo.

Essa escolha define qualidade do diagnóstico, velocidade de remediação e a confiança que a liderança terá para apoiar investimentos.

Para tomar essa decisão, avalie:

- Metodologia e abrangência

Procure clareza sobre fases do teste (escopo, reconhecimento, exploração, reporting, reteste) e frameworks adotados (NIST, OWASP, PTES).

- Senioridade da equipe

Avalie a qualificação dos testers envolvidos no projeto (experiência, certificações relevantes, publicações).

- Entregáveis e usabilidade do relatório

Sempre que possível, exija amostras do relatório para entender se aquilo que irá receber está de acordo com o prometido e com o que a empresa precisa.

- Conformidade, confidencialidade e governança

Verifique NDA, políticas de retenção/eliminação de artefatos, controles de acesso ao repositório de evidências e conformidade com normas aplicáveis

- Reteste e suporte pós-teste

Confirme se o reteste está incluso e como funciona o suporte para a correção com os times internos.

- Plataforma

Verifique como os resultados dos testes são disponibilizados, se há uma plataforma para isso onde tudo fica centralizado ou se são feitas por e-mail.

- Referências

Verifique se a empresa possui clientes do ramos similares e peça referências.

Como transformar os achados do relatório em redução de riscos?

A parte mais importante do teste de intrusão é conseguir converter os achados do relatório em correções eficientes.

Para isso, faça:

- Uma triagem inicial, validando evidências, classificando o impacto para o negócio e determine prioridades.

- Atribuição de responsáveis pelas correções.

- Priorização de acordo com esforço e impacto.

- Reteste assim que possível, para validar a mitigação.

- Análise de métricas, incluindo tempo médio para correção (MTTR).

Assim, é possível extrair o máximo do serviço e ter um ROI ainda maior.

Dessa forma, o teste de intrusão é uma ferramenta estratégica quando integrado a processos claros e realizada pelos fornecedores certos.

A Vantico entrega pentest de qualidade, com eficência e os melhores profissionais. Quer conhecer? Clique aqui e fale conosco.

Siga a Vantico nas redes sociais e fique informado sobre cibersegurança, tecnologia e insights.

FAQ: perguntas frequentes sobre teste de intrusão

-

Com que frequência devo fazer testes de intrusão?

Ao menos uma vez por ano e após mudanças significativas. Em ambientes de alto ritmo de deploy, os testes podem ser mais frequentes ou, até mesmo, contínuos.

-

O Pentest substitui scans de vulnerabilidades?

São serviços diferentes que se complementam, mas não se substituem. Os scans analisam superfície, já o pentest valida cenários de exploração real.

-

O que deve vir no relatório final?

Sumário executivo, descrição técnica, PoC/evidências, impacto de negócio, recomendações priorizadas e plano de reteste.

-

Quanto tempo leva um pentest?

Tudo depende do tamanho do escopo e da finalidade do teste. Em geral, costuma levar algumas semanas.

-

Quanto custa um pentest?

Também depende do escopo. Confira aqui alguns valores do mercado.