Threat Intelligence, ou inteligência de ameaças, desempenha um papel fundamental dentro das empresas que constroem uma estratégia de cibersegurança reforçada, fornecendo informações cruciais sobre ameaças em potencial e ataques em andamento. Com a evolução constante das ameaças e a sofisticação dos ataques, adotar uma estratégia sólida de inteligência de ameaças não é mais uma opção, mas uma necessidade para garantir a segurança e a continuidade dos negócios.

A Vantico traz um processo detalhado a fim de aumentar a eficácia do Threat Intelligence, entretanto é preciso entender passo a passo desse tipo de abordagem.

O que é Threat Intelligence?

A inteligência de ameaças, ou Threat Intelligence, refere-se à coleta, análise e interpretação de dados relacionados a ameaças cibernéticas com o objetivo de prevenir, detectar e responder a ataques em potencial. O Threat Intelligence vai além de simplesmente identificar ameaças: oferece informações detalhadas e acionáveis, permitindo que equipes de segurança cibernética tomem decisões proativas para mitigar riscos antes que se tornem incidentes graves.

Por meio dessa análise, as empresas conseguem entender não apenas os tipos de ameaças, mas também os agentes responsáveis e as metodologias que utilizam.

Logo, a definição mais simples é que a inteligência de ameaças permite que as empresas se afastem de uma postura reativa e passem a antecipar ataques, adotando uma abordagem mais estratégica e fundamentada.

Fases do Threat Intelligence

O processo de Threat Intelligence é dinâmico e envolve várias etapas que ajudam as empresas a transformar dados brutos em informações valiosas e acionáveis:

- Planejamento e Direção: esta fase inicial envolve a definição dos objetivos da inteligência, com base nas necessidades e nas prioridades. Devem ser feitas perguntas certas para direcionar as atividades subsequentes, garantindo que a inteligência gerada seja relevante e útil para os processos de segurança.

- Coleta: aqui, os analistas coletam dados de fontes variadas, incluindo logs internos, feeds de ameaças e registros de incidentes anteriores. A diversidade de fontes é um dos principais fatores para uma visão abrangente da situação de segurança.

- Processamento: com a coleta feita, é necessário filtrar, organizar e classificar os dados, removendo informações redundantes ou incorretas.

- Análise: com os dados processados, agora é hora de fazer a análise para identificar padrões e gerar insights sobre ameaças potenciais. Esse passo envolve a correlação de informações para entender o comportamento de atores maliciosos e suas técnicas, técnicas e procedimentos (TTPs).

- Divulgação: o resultado da análise precisa ser compartilhado de forma clara e eficiente com as equipes responsáveis pela resposta a incidentes e tomada de decisões. A entrega atempada da inteligência faz toda diferença na hora de construir estratégias.

- Feedback: por fim, é preciso trabalhar o retorno com as equipes que usaram o Threat Intelligence para avaliar a eficácia das ações tomadas. Esse feedback é essencial para melhorar os ciclos de inteligência futuros, promovendo a continuidade e o aprimoramento do processo.

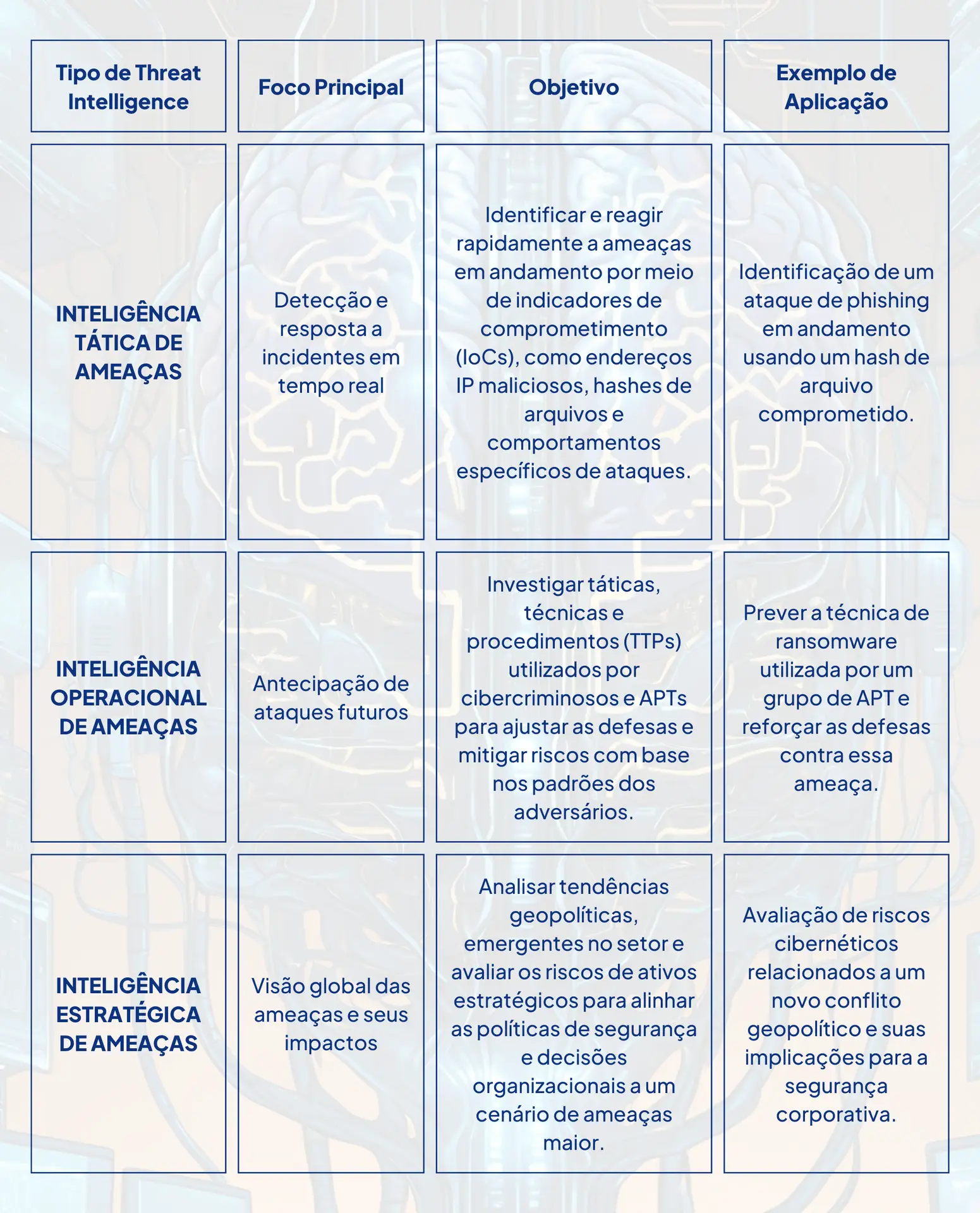

Tipos de Threat Intelligence

A inteligência de ameaças pode ser categorizada em três tipos principais, cada um atendendo a diferentes necessidades dentro da empresa:

05 Benefícios do Threat Intelligence

O Threat Intelligence traz uma série de benefícios voltados principalmente a otimizar a estratégia de segurança, otimizando a resposta a incidentes e protegendo ativos críticos.

01. Detecção e resposta proativa: permite que as equipes de segurança adotem medidas preventivas e respondam rapidamente a ataques em andamento.

02. Redução de falsos positivos: ajuda a diminuir alarmes falsos, permitindo que os analistas se concentrem em ameaças reais.

03. Tomada de decisão informada: fornece dados para líderes de TI e executivos tomarem decisões estratégicas sobre políticas de segurança e investimentos.

04. Redução de custos com incidentes de segurança: ajuda a detectar ataques mais rapidamente, minimizando o impacto e os custos associados a incidentes.

05. Proteção de ativos críticos: fornece informações para proteger ativos estratégicos e garantir a continuidade dos negócios.

Por que escolher o Threat Intelligence da Vantico?

A plataforma de Threat Intelligence da Vantico oferece uma visão abrangente e atualizada em tempo real sobre as ameaças e riscos cibernéticos, além de trazer:

- Análises detalhadas em diversas fontes, incluindo a Internet, a Dark Web e outras fontes especializadas, garantindo que as informações fornecidas sejam completas e precisas.

- Acesso a relatórios atualizados sobre ameaças, permitindo uma resposta rápida e eficaz a incidentes e a implementação de medidas corretivas.

- Recomendações de especialistas, que vão desde as principais práticas para mitigação e prevenção de ataques.

Clique aqui e descubra mais sobre o Threat Intelligence da Vantico.

Siga-nos nas redes sociais para saber das principais novidades e notícias voltadas para segurança cibernética.