1.0 Tópicos:

- Spoofing

- SPF

- DKIM

- DMARC

- Como configurar cada um deles

- Referências

Para começarmos a te explicar todos estes termos, devo te explicar o primeiro de todos eles: Spoofing.

2.0 O que é Spoofing?

O Spoofing é uma técnica utilizada por criminosos virtuais para obter vantagens sobre os usuários comuns.

É basicamente uma forma de se passar por uma pessoa/empresa legítima falsificando páginas, rótulos e e-mails, geralmente com um link ou conteúdo suspeito, com a finalidade de obter dados sensíveis, ganhar acesso, espalhar malwares, etc.

Há diversos tipos de Spoofing, dentre eles:

- Spoofing de E-mail;

- Spoofing de DNS (desvia o acesso de um site legítimo para um site falso);

- Spoofing de SMS.

2.1 Qual a diferença entre Spoofing x Phishing?

Ambos são muitos parecidos e, por isso, falar sobre ambos pode causar confusão. Porém, para ficar mais claro, o Spoofing remete-se muito mais à falsificação/se passar por alguém, enquanto o Phishing é mais voltado à manipulação do usuário.

Agora que falamos sobre o que é Spoofing, há três métodos bem conhecidos hoje que combatem tanto o Spoofing quanto o Phishing: o DMARC, DKIM e SPF. E agora iremos explicar como cada um deles funciona.

3.0 Como funciona o SPF (Sender Policy Framework)?

O Sender Policy Framework (SPF) funciona como uma medida protetiva contra o Spoofing, verificando sempre o IP do remetente e se ele é de fontes autorizadas designadas pelo dono do domínio.

O SPF permite que o domínio especifique quais servidores estão autorizados a enviar e-mails em nome de seu domínio. Isso ajuda a reduzir o Spoofing, uma vez que os servidores de e-mail receptores podem verificar se os e-mails recebidos realmente originam-se de servidores autorizados pelo domínio remetente.

4.0 Como funciona o DKIM (DomainKeys Identified Mail)?

O DKIM (DomainKeys Identified Mail) serve para verificar a autenticidade do e-mail, luta contra os spams e diminui o risco de Spoofing.

Ele anexa uma assinatura digital no cabeçalho que mostra que aquele e-mail veio de uma empresa específica. Fazendo isso, previne-se que outras pessoas se passem por aquela empresa.

Mais tarde, essa mesma assinatura é validada pelos servidores do e-mail. E igual ao SPF, ele é guardado no DNS.

5.0 Como funciona o DMARC (Domain Based Message Authentication Reporting and Conformance) ?

O DMARC se baseia no SPF e DKIM, é um protocolo de autenticação de e-mail e sua função é de prevenir o Spoofing e Phishing.

Ele checa se as mensagens que chegaram no e-mail são de onde elas realmente estão informando que são. Uma política do DMARC informa aos servidores qual ação realizar nas mensagens não autenticadas recebidas em seu domínio.

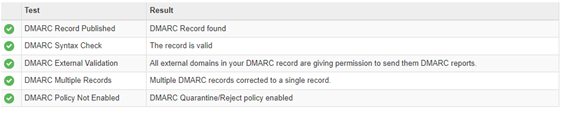

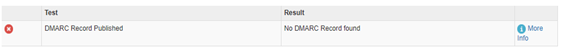

Agora um exemplo, utilizando um testador de DMARC, podemos verificar exemplos de domínios com e sem DMARC:

01. tesla.com

02. teste.com

Nestes dois exemplos, podemos ver que o domínio “tesla.com” possui o DMARC configurado e ativado normalmente, enquanto “teste.com” não possui o DMARC em seu domínio.

Agora que já sabemos o que são esses três, iremos explicar como podemos configurar cada um para que você consiga implementar este método na sua empresa.

6.0 Como configurar seu DMARC

O DMARC é configurado através de um registro TXT que você irá implementar dentro do seu Gerenciador de DNS.

Abaixo está uma lista com as tags de configuração mais usadas:

- v – Um valor de tag obrigatório (Não altere!).

- p – Política de processamento de e-mail. Uma das opções possíveis é especificada: none, quarentine ou reject.

- rua – Endereço de e-mail para recebimento de relatórios estatísticos. O endereço deve pertencer ao mesmo domínio para qual o registro DMARC está configurado.

- ruf – Endereço de e-mail para receber relatórios sobre falhas nas verificações de autenticação. Como cada erro, ao verificar o endereço do remetente, gera um relatório separado, é melhor ter uma caixa de correio separada para isso.

- fo – Determina em quais casos os relatórios serão enviados ao proprietário do domínio.

- sp – Políticas para sub-domínio (sp=reject).

Para definir a Quarentena você deve:

v=DMARC1; p=quarantine; rua=mailto: [email protected]

Já para rejeitar a mensagem automaticamente pelo provedor:

v=DMARC1; p=reject;

7.0 Como configurar seu SPF

O SPF é configurado através de um registro TXT que contém tags e valores, e você irá implementar dentro do seu Gerenciador de DNS. As tags geralmente são mecanismos e valores endereços IP e nomes de domínio.

Vamos supor que você quer autorizar apenas esses remetentes de e-mail para seu domínio:

- Servidores entre 192.168.0.0 e 192.168.255.255

- Google Workspace

- Vantico

Então deve:

v=spf1 ip4:192.168.0.0/16 include:_spf.google.com include:vantico.com.br -all

Já no DKIM irá depender de qual servidor de e-mail o cliente está utilizando.

8.0 Conclusão

Ao utilizar-se de todos esses métodos, temos uma empresa mais segura, onde todos os domínios dela são investigados e seu tráfego de mensagens de e-mails passa a ser bem mais seguro.

Clique aqui para falar com a nossa equipe e saber mais sobre nosso trabalho.

Quer acompanhar mais conteúdos da Vantico? Clique aqui e siga-nos no LinkedIn.

9.0 Referências

O que são DMARC, DKIM e SPF? Por que a sua empresa deve adotá-los? | GATEFY

The SPF, DKIM & DMARC Setup Guide | HEXOSPARK

DMARC – Saiba porque é importante configurar | DINAMIZE

O que são DMARC, DKIM, e SPF? | CLOUDFLARE

SPF, DKIM e DMARC Explicados: Como Configurá-los e Combater E-mails Falsos | SNOV.IO

DMARC Check Tool – Check DMARC Records for Errors

SPF – DKIM – DMARC – O QUE SÃO? PARA QUE SERVE? COMO CONFIGURAR? | CHESLEY