Na preparação para um teste de intrusão, que aqui nomeamos como Pentest, é importante estar atento não só aos padrões de conformidade, mas também em como este teste será relevante para o âmbito estratégico da sua empresa.

Quando o pentest é aplicado, alguns pontos precisam ser analisados, como: objetivos, limitações e expectativas. Analisando esses pontos, você pode transformar o que seria um pentest de rotina em um passo crucial para uma estratégia de segurança cibernética eficiente.

Para começar a planejar o seu pentest, é preciso responder algumas perguntas antes. Abaixo, você pode conferir quais os principais questionamentos voltados para o teste.

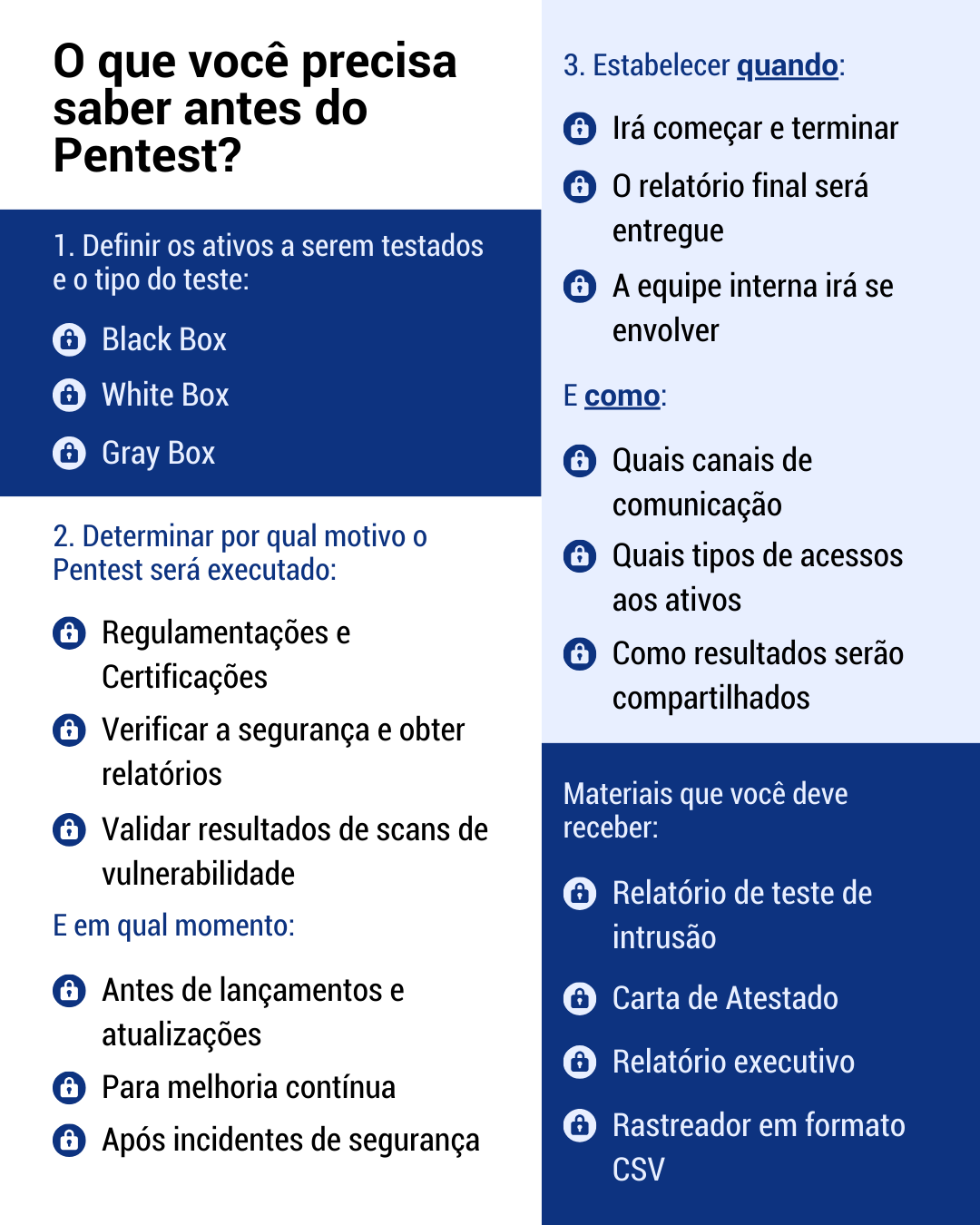

O que você precisa saber antes de fazer um Pentest?

01. O que precisa ser testado?

O primeiro passo para um pentest de sucesso é entender o que precisa ser testado.

Neste ponto, são analisados os ativos, recursos e componentes que compõem o escopo do teste. Logo, é preciso definir de forma clara o escopo. Além de destacar o que precisa ser testado, também é essencial deixar claro o que deve ser excluído do escopo.

Com o escopo definido, é preciso definir quais são os critérios que devem ser analisados para considerar o sucesso do teste: identificação de novas vulnerabilidades, correção de vulnerabilidades frequentes, etc.

Agora que o escopo já foi definido, é preciso optar pelo tipo de pentest. Existem várias abordagem, cada uma focando em diferentes pontos da segurança de sistemas, redes ou softwares. Os principais tipos são:

Black Box (Caixa Preta)

– O especialista realiza o teste sem conhecimento prévio sobre a infraestrutura ou sistema a ser testado.

– Simula um ataque externo onde o atacante tenta encontrar vulnerabilidades sem acesso interno privilegiado.

White Box (Caixa Branca)

– O especialista possui conhecimento completo sobre a infraestrutura e sistema, o que inclui acesso a documentação e códigos.

– Simula um ataque interno onde o atacante tem acesso privilegiado.

Gray Box (Caixa Cinza)

– Combina elementos do Black Box e White Box.

– O especialista possui alguma informação interna sobre o sistema, mas não acesso total como no White Box.

– Permite simular ataques com um nível intermediário de conhecimento.

Confira aqui um artigo completo sobre os tipos de pentest.

02. Por que realizar o teste?

Qual o momento certo de realizar o pentest? Por que ele é a solução feita para sua empresa?

Existem diversos motivos que levam a empresa a realizar um pentest, sendo grande parte deles relacionados a busca por brechas ou atividades que prejudiquem os negócios.

Alguns dos motivos para realizar o pentest podem ser:

- Atender e demonstrar conformidade com as regulamentações e certificações específicas.

- Entender quais alterações em sistemas da empresa podem trazer novas vulnerabilidades.

- Validar os resultados de scans de vulnerabilidade.

- Obter relatórios que ajudem a certificar a estratégia de segurança da empresa.

Quando questionado o “porquê” da realização do pentest naquele momento, também é possível considerar a situação atual da empresa, em qual momento ela está localizada e porque é essencial realizar o pentest agora e não depois.

Alguns momentos essenciais para realizar o pentest são:

- Antes de grandes lançamentos e atualizações.

- Após mudanças significativas no código, para ajudar a validar se alterações no código-fonte não introduziram novas vulnerabilidades.

- Para melhoria contínua.

- Após incidentes de segurança.

03. Quando e como?

Existem outros dois pontos que precisam ser levados em conta na aplicação de um teste, como:

Quando?

- Defina o início e término do teste de penetração para cumprir prazos críticos e integrar-se a outras iniciativas de gerenciamento de riscos.

- Estabeleça a data para a entrega do relatório final, geralmente dentro de uma semana após a conclusão do pentest.

- Determine o momento ideal para a equipe interna se envolver ativamente no processo.

Como?

- Estabeleça canais de comunicação claros com o fornecedor antes, durante e após o pentest, preferencialmente utilizando plataformas como Slack para comunicação eficiente.

- Garanta que os pentesters tenham acesso aos ativos dentro do escopo, seja através de VPNs, credenciais provisionadas ou listas de permissões.

- Finalmente, assegure que os resultados sejam compartilhados de forma segura, preferencialmente hospedados em plataformas de pentest ou via plataformas de compartilhamento de arquivos seguros.

Independente da escolha da abordagem ou do tipo de pentest realizado, um ponto importante a ser levado em consideração é o conhecimento do especialista que irá aplicar o teste.

Certificações como OSCP, OSCE, OSWA e outras da OffSec, CREST Registered Penetration Tester (CRT) e CREST Certified Tester — Infrastructure (CCT-INF) são boas referências para você escolher a empresa que irá realizar o pentest.

Ao final, é preciso que as empresas tenham algo tangível em relação aos resultados do teste. Alguns certificados e relatórios importantes a serem considerados são:

- Relatório de teste de intrusão — inicial vs. final (inclui resultados de novos testes).

- Carta de Atestado.

- Sumário executivo.

- Rastreador em formato CSV do número de vulnerabilidades identificadas.

Abaixo, criamos um resumo deste conteúdo para que você compartilhe com sua equipe:

Quem pode realizar o pentest?

A Vantico é uma empresa especialista em pentests e estratégias de Segurança Ofensiva.

O Pentest as a Service da Vantico traz metodologias de pentest PTES, OWASP, NIST, entre outras, logo, todos os testes realizados são feitos conforme os principais padrões de segurança estabelecidos.

O modelo aplicado pela Vantico tem um principal diferencial: ser 50% mais ágil e 30% mais econômico para as empresas.

Quando unimos eficiência e economia, o resultado é tornar o pentest parte essencial da sua estratégia de segurança cibernética.

Quer saber mais sobre a Vantico e a aplicação do pentest? Clique aqui e fale com nossa equipe.

Siga-nos nas redes sociais para acompanhar nossos conteúdos.