Se você acompanha nossos artigos e redes sociais, provavelmente já compreendeu como o pentest é fundamental para a segurança e credibilidade da maioria das empresas, independentemente do tipo de seu porte ou tipo de ativo que possui. Mas como é feita a entrega dos resultados desses testes para o cliente?

Nesse artigo, vamos te mostrar um pouquinho dos relatórios que utilizamos na Vantico.

Resultados em tempo real

É importante ressaltar que as empresas que trabalham com o Pentest as a Service (PTaaS ou pentest como serviço), que é o caso da Vantico, geralmente oferecem algum tipo de dashboard para acompanhar o andamento do teste em tempo real.

Em nossa plataforma, por exemplo, os pentesters atualizam as informações sobre as vulnerabilidades encontradas e quais ativos já foram analisadas. Dessa forma, o cliente recebe dados importantíssimos com maior agilidade, o que permite o início das correções das vulnerabilidades e diminui o tempo de exposição ao risco de um ciberataque.

Por que o relatório é importante?

Mesmo assim, após a finalização do teste, é disponibilizado um relatório com o registro de todas as informações, incluindo não apenas os detalhes das vulnerabilidades, mas também as metodologias que foram utilizadas, como foi feito o planejamento do teste, explicações sobre os critérios de criticidade, entre outras informações.

Além desse relatório ser importante para registrar o que foi realizado, ainda permite que a empresa o envie para que a equipe de desenvolvimento tenha acesso a detalhes técnicos mais profundos, o que ajuda a evitar erros similares no futuro, e receba mais recomendações sobre a remediação das vulnerabilidades. Ou seja, os relatórios garantem:

- Maior transparência sobre a aplicação do pentest;

- Maior quantidade de informações técnicas;

- Maior precisão nas correções.

O relatório do pentest

Agora que você entendeu a sua importância, trouxemos alguns trechos do relatório da Vantico (com um cliente e vulnerabilidades fictícias) como exemplo.

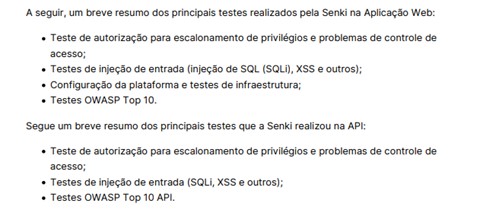

- Escopo do teste

O escopo traz um resumo sobre o teste, com informações como: ambiente analisado, alvo do pentest e principais testes em cada aplicação.

Legenda: Exemplo de Escopo de Trabalho no relatório da Vantico.

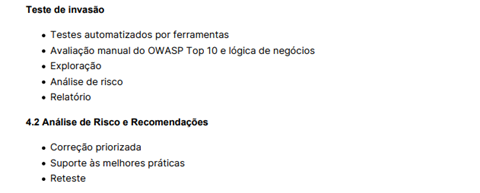

- Metodologia

Esse tópico aborda as práticas utilizadas durante o teste e como ele aconteceu – que geralmente é divido em três fases, o planejamento e reconhecimento, o teste de invasão e a análise de riscos e recomendações.

Apesar desses dois primeiros trechos serem introdutórios, com informações menos detalhadas, eles são essenciais em consultas rápidas ou, até mesmo, para líderes e gestores que não possuem tanto conhecimento técnico na área – já que esse trecho possui linguagem mais acessível e objetiva.

Legenda: Exemplo de Metodologias no relatório da Vantico.

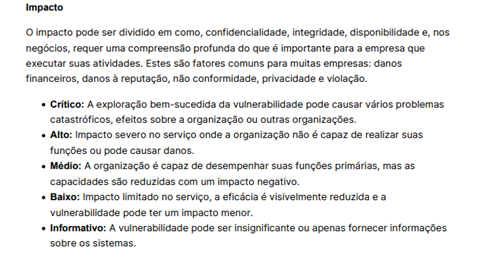

- Fatores de risco

Esse trecho é muito importante. Ele é apenas explicativo, trazendo os conceitos e critérios a respeito da classificação das vulnerabilidades, o que é essencial para que as informações estejam alinhadas entre ambas as partes e o relatório seja compreendido de forma correta e precisa.

Legenda: Exemplo de Fatores de Risco no relatório da Vantico.

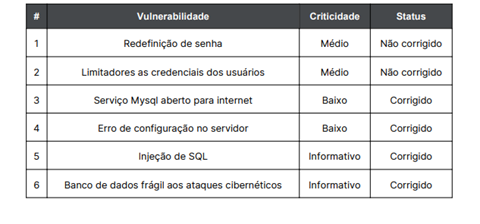

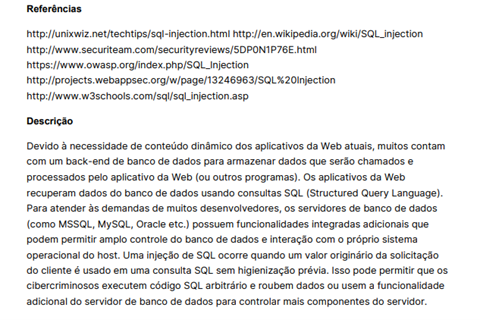

- Vulnerabilidades

Chegando aos resultados, temos tanto a parte de visão geral das vulnerabilidades, que traz uma breve descrição, nível de criticidade e status, quanto os detalhes de cada uma com categoria, ativo vulnerável, referências, descrição, recomendações e evidências.

São as informações aqui disponibilizadas que permitem a mitigação dos riscos e o armazenamento de dados que poderão orientar a escolha ou construção de outros ativos.

Além disso, para empresas que buscam o pentest por motivos ligados a auditorias, merge & acquisition (fusão & aquisição) ou compliance, esse trecho é fundamental para a aprovação do processo.

Legenda: Exemplo de Vulnerabilidades no relatório da Vamtico.

Legenda: Exemplo de Detalhes das Vulnerabilidades no relatório da Vantico.

Agora que você sabe mais sobre os relatórios de vulnerabilidade ligados ao pentest, pode ficar atento ao buscar uma empresa que realize o teste de intrusão. Conheça o trabalho da Vantico clicando aqui e saiba como podemos ajudar.