Para garantir sua proteção em um cenário tão acelerado como o atual, é preciso entender quais são as principais ameaças existentes e como cada uma delas pode afetar a organização.

Os Initial Access Brokers (IABs) representam uma das maiores ameaças para indivíduos e empresas. Abaixo, você vai entender o que são, quais são as consequências de suas atividades e as medidas essenciais para se proteger contra os IABs.

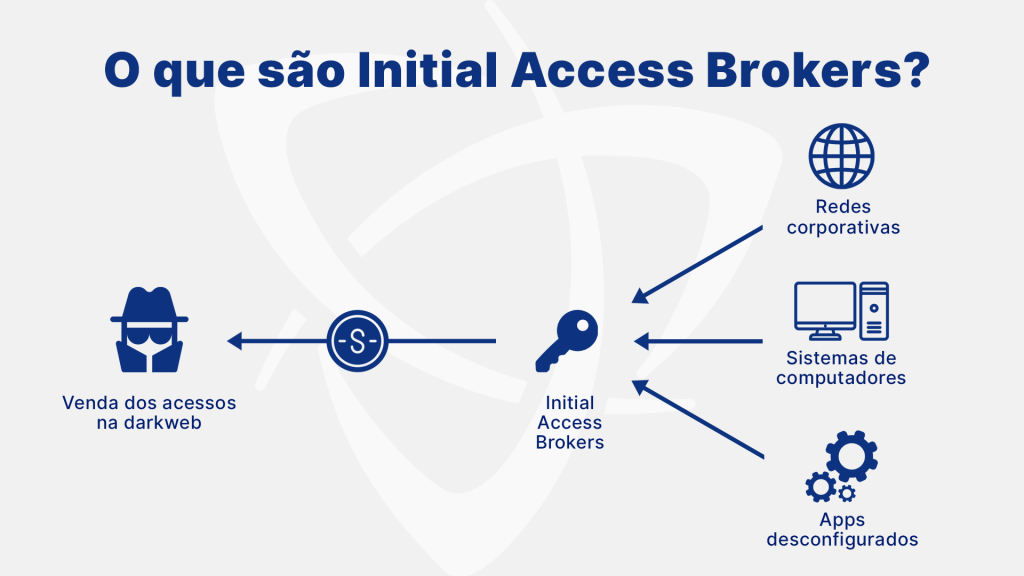

O que são Initial Access Brokers?

Pessoas ou grupos dedicados à venda de acessos não autorizados a computadores, redes e outros ativos. Esses são os Initial Access Brokers (IAB), cibercriminosos habilidosos que se dedicam a identificar e explorar vulnerabilidades, que serão, então, repassadas para outros cibercriminosos.

Com isso, eles podem comprometer a segurança de redes corporativas, sistemas de computadores, infraestruturas tecnológicas e outras aplicações.

Imagem: A dinâmica dos Initial Access Brokers

Eles são muito organizados, divididos em hierarquias, com diferentes times e atribuições, armados com diversos métodos de ataque.

Após invadir uma aplicação e obter aquilo que procuravam, os dados são vendidos na dark web, com preços que variam de acordo com a demanda.

Quais as principais consequências dos IABs?

Os Initial Access Brokers podem ter um grande impacto negativo para o seu alvo, seja um indivíduo ou organização.

Isso porque, com o acesso inicial obtido por eles, é possível acontecer um ataque cibernético em larga escala.

Além disso, caso esses acessos sejam vendidos, os compradores poderão explorar ainda mais a rede comprometida, causando ainda mais danos, como:

– Vazamento e roubo de dados sensíveis, informações financeiras, informações de identificação, propriedade intelectual e outras;

– Interrupção parcial ou total das operações comerciais;

– Danos à reputação da empresa no mercado.

Tudo isso ainda gera uma grande perda financeira e consequências jurídicas para a organização, que poderá ser processada por clientes e stakeholders.

Como se proteger dos Initial Access Brokers?

Assim como outras ameaças, para proteger-se contra os Initial Access Brokers é preciso ter uma abordagem abrangente de cibersegurança. Algumas delas são:

#1 Manter seus softwares atualizados

As atualizações são fundamentais para corrigir vulnerabilidades conhecidas. Portanto, certifique-se de executá-las periodicamente em todos os sistemas e dispositivos.

#2 Fortalecer as credenciais de autenticação

Adicione camadas extras de segurança em suas aplicações, como a autenticação em dois fatores, em que além da senha, será necessário inserir um código de verificação.

#3 Realizar treinamentos periódicos

É importantíssimo que todo o time saiba da necessidade de proteger-se contra essa e outras ameaças cibernéticas. Portanto, treine seus funcionários, educando-as sobre boas práticas de segurança, como identificar e evitar phishing e procedimentos para compartilhamento de informações.

#4 Implemente soluções de cibersegurança

Use firewalls, antivírus, antimalwares e outras soluções de detecção e resposta a incidentes para fortalecer a proteção.

#5 Realize testes periodicamente

Também é fundamental executar testes de segurança, como o pentest, frequentemente. Mantenha uma periodicidade ou realize-o sempre que fizer uma nova atualização.

Dessa forma, suas aplicações serão testadas ativamente para identificar possíveis vulnerabilidades, o que permite que sejam corrigidas antes de serem encontradas por cibercriminosos.

#6 Continuous Threat Exposure Management

Outra opção de proteção contra os Initial Access Brokers é o Continuous Threat Exposure Management¹.

Criado pela Gartner, o CTEM fornece orientações para a criação de um escopo, fase de descoberta, priorização, validão e mobilização.

Ou seja, são práticas padronizadas de cibersegurança e gerenciamento de riscos.

Assim, essa é uma ótima opção para a redução de riscos, aumento da produtividade e adequação a compliance.

Execute seu Pentest com a Vantico

Para executar seus testes de intrusão e proteger-se contra os Initial Access Brokers, conte com a Vantico!

Através de nossa metodologia de Pentest as a Service, realizamos testes mais rápidos e eficientes, com resultados disponibilizamos em tempo real na nossa plataforma exclusiva.

Testes com início em até 48h! Clique aqui e fale com nossos consultores para conhecer.