O Threat-Led Pentesting (TLPT) é uma abordagem voltada para a avaliação de sistemas, atuando em testar a profundidade e resiliência dos softwares e ativos da empresa diante de ameaças.

Ao contrário dos pentests tradicionais, o TLPT adota uma metodologia mais dinâmica e realista, simulando ataques cibernéticos coordenados com base em inteligência de ameaças atualizada.

O que é o Threat-Led Pentesting?

O Threat-Led Pentesting (TLPT) é uma avaliação avançada de segurança cibernética que simula ataques reais e sofisticados a uma organização. Ao contrário dos pentests mais comuns, o TLPT é construído à parte da equipe de defesa da empresa, ou seja, atua quase como um teste “secreto”.

Esse tipo de estruturação do teste permite que o setor da empresa reaja a um cenário realista, testando sua real capacidade de detectar e responder a ataques complexos e não a algo já previsto por todo time.

Além de ser algo espontâneo, os tipos de ataque testados pelo Threat-Led Pentesting são ainda mais amplos do que comum, mas podem ser divididos em algumas etapas, como:

- Superfície de ataque física: refere-se a vulnerabilidades físicas nas instalações da empresa, como invasões no local.

- Superfície de ataque humana: envolve pessoas como alvos de engenharia social, phishing ou outros métodos de manipulação.

- Superfície de ataque digital: engloba sistemas, redes e outros ativos digitais, que podem ser atingidos por ciberataques.

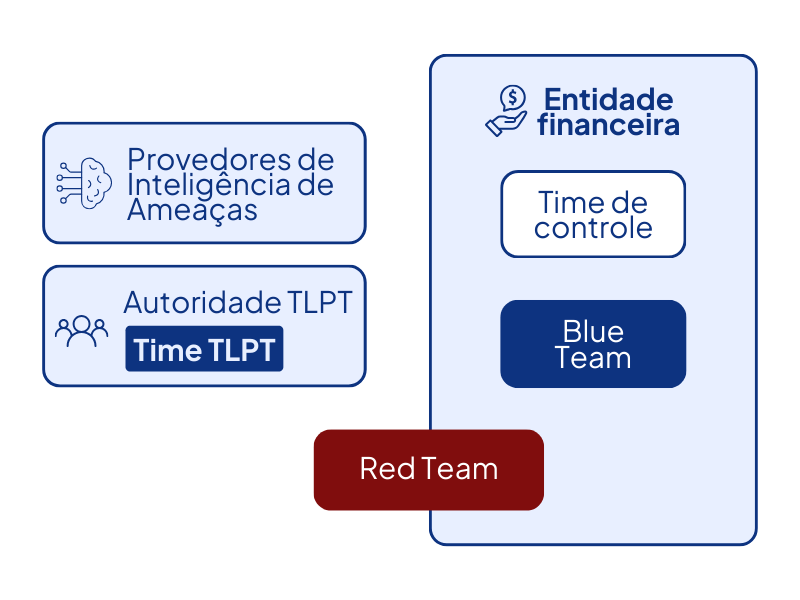

Portanto, um TLPT é um exercício de Red Team em larga escala, onde a equipe de teste deve explorar todas as possibilidades de ataque, incluindo invasões físicas, ataques virtuais e manipulação de pessoas.

O que diferencia o Threat-Led Pentesting dos modelos tradicionais?

Os pentests tradicionais se concentram em identificar vulnerabilidades já conhecidas ou identificadas em sistemas de TI. Como dito, o Threat-Led Pentesting atua de uma forma mais profunda, focando em uma análise além da estatística.

Aqui, assume-se que as ameaças já conseguiram se infiltrar no sistema e, por isso, o foco dos esforços fica em testar a capacidade de resposta da empresa a essas ameaças.

Além disso, alguns outros diferenciais que destacam o Threat-Led Pentesting são:

Inteligência de ameaças em seu núcleo: o TLPT utiliza informações detalhadas sobre ameaças atuais, permitindo que as simulações de ataques se alinhem com as táticas, técnicas e procedimentos (TTPs) mais sofisticados usados por invasores reais.

Metodologia centrada em risco: ao contrário dos testes comuns, que avaliam vulnerabilidades de forma isolada, o Threat-Led Pentesting observa o contexto, simulando cenários nos quais as ameaças já estão dentro da empresa.

Escopo abrangente: enquanto os pentests tradicionais se concentram em falhas de segurança no código, o TLPT testa também o movimento lateral de invasores, a capacidade de resposta a incidentes e outros aspectos mais complexos da segurança, como vulnerabilidades em contratos inteligentes ou exploração de APIs, essenciais para o ambiente Web3.

Entenda a DORA

A Lei de Resiliência Operacional Digital (DORA) é uma regulamentação, que exige que as empresas financeiras realizem pentests baseados em ameaças a cada três anos.

O objetivo é fortalecer a resiliência de tecnologias da informação e comunicação (TIC) e garantir que as entidades do setor financeiro, incluindo as fintechs e as que atuam no ambiente Web3, estejam preparadas para resistir a ataques cibernéticos sofisticados.

As principais exigências são:

- Testes anuais baseados em ameaças: a DORA obriga que as empresas façam testes regulares para monitorar a evolução das ameaças cibernéticas.

- Avaliações de segurança independentes: essa lei também exige que os testes sejam conduzidos por entidades externas para garantir a objetividade.

- Escopo baseado em risco: a legislação DORA destaca a importância de focar em ativos de alto valor, como contratos inteligentes e blockchain.

Principais requisitos e exigências para o Threat-Led Pentesting

A realização de um TLPT exige que os especialistas atendam a requisitos técnicos e legais rigorosos.

De acordo com a DORA, os responsáveis pelos testes devem ter certificações alinhadas aos padrões do mercado e devem ser independentes de qualquer serviço que forneça inteligência de ameaças ou funções de defesa para a empresa.

Além disso, é preciso que a equipe de testes possua experiência significativa e um conjunto diversificado de habilidades, incluindo:

Certificações reconhecidas: os especialistas devem ser certificados em padrões de pentests e exercícios de Red Team. Aqui, é preciso estar atento nos tipos de certificação para buscar empresas que realmente conseguem atestar a qualidade do Threat-Led Pentesting feito.

Atuar em diversas frentes: é interessante que os responsáveis pelo Threat-Led Pentesting tenham uma ampla e adequada gama de conhecimentos e habilidades profissionais, incluindo compreensão do negócio da entidade financeira, competência em reconhecimento, gerenciamento de riscos, desenvolvimento de explorações, engenharia social, análise de vulnerabilidades. Além de habilidades de comunicação eficazes para apresentar e relatar os resultados do trabalho de forma clara.

Experiência comprovada e equipe qualificada: a certificação não pode ficar só no papel. A equipe deve ter experiência anterior em pentests e simulações de Red Team, com pelo menos cinco referências de tarefas anteriores.

Além disso, analisando pela perspectiva da legislação, a DORA estabelece critérios obrigatórios para a execução do TLPT, como a necessidade de cobrir funções críticas da organização, realizar os testes em sistemas de produção ativos e garantir que a documentação detalhada dos resultados seja enviada às autoridades competentes.

O Threat-Led Pentesting representa uma evolução significativa na forma como as empresas abordam a segurança cibernética. Ao simular ataques reais e incorporar inteligência de ameaças atualizada, o TLPT oferece uma visão mais precisa da eficácia das defesas de uma empresa.

O primeiro passo, no entanto, é ter uma empresa fornecedora de pentest que ateste qualidade e eficácia para além das certificações.

Clique aqui para entender e descubra mais sobre o pentesting da Vantico.

Siga-nos nas redes sociais para acompanhar nossos conteúdos.