Nos primeiros meses de 2022, um levantamento da Kapersky indicou que o Brasil sofreu cerca de 1.500 tentativas de ciberataque por minuto, sendo o principal alvo da América Latina – e a tendência é que, para o próximo ano, os números continuem a crescer.

Isso é uma evidência de que, cada vez mais, os hackers têm identificado vulnerabilidades de cibersegurança nas empresas e as atacado a partir disso.

Em vários casos, o pentest revela não apenas uma, mas diversas vulnerabilidades dentro do sistema, rede ou plataforma testada. Em situações assim, pode ser difícil para o time avaliar quais são as vulnerabilidades mais críticas, que devem ser corrigidas com maior urgência, e as que podem ficar para outro momento – afinal, todas elas representam algum nível de risco para a empresa.

Além disso, é importante considerar que cada empresa possui um modelo de negócio diferente, por isso, não podemos generalizar, dizendo que uma vulnerabilidade deve ser prioridade para todas, uma vez que o que representa um grande risco para uma empresa pode representar uma pequena ameaça para a outra.

PRIORIZAÇÃO DE VULNERABILIDADES

Por conta disso, existem parâmetros criados por organizações mundialmente conhecidas para guiar a priorização dessas vulnerabilidades, que levam em consideração as particularidades das empresas, como a OWASP (Open Web Application Security Project) Risk Rating Methodology¹ e a FIRST Exploit Prediction Scoring System².

FIRST EPSS

A Forum of Incident Response and Security Teams (FIRST)³ é uma organização líder em resposta a incidentes e permite que equipes da área atuem com maior efetividade em resposta a incidentes de cibersegurança, assumindo uma postura tanto reativa quanto proativa. Ela também oferece guias de boas práticas, aulas, conferências, entre outros.

A FIRST criou o Exploit Prediction Scoring System (EPSS), uma base de dados aberta que calcula a probabilidade de uma vulnerabilidade ser explorada. O modelo gera uma porcentagem entre 0 e 100%, sendo que quanto maior o número, maiores as chances de acontecer um ciberataque utilizando aquela vulnerabilidade.

Segundo eles, existem pesquisas que indicam que as empresas só conseguem corrigir de 5% a 20% das vulnerabilidades conhecidas por mês, além de que apenas 2% a 7% dessas vulnerabilidades são, de fato, exploradas pelos hackers. Por isso, os parâmetros de priorização são tão importantes.

O cálculo é feito com base na fórmula Risk = Threat x Vulnerability x Impact

OWASP RISK RATING METHODOLOGY

A OWASP (Open Web Application Security Project ou Projeto Aberto de Segurança de Aplicações Web) também é uma comunidade internacional, que tem objetivo é ajudar organizações a conceber, desenvolver, adquirir, operar e manter aplicações confiáveis.

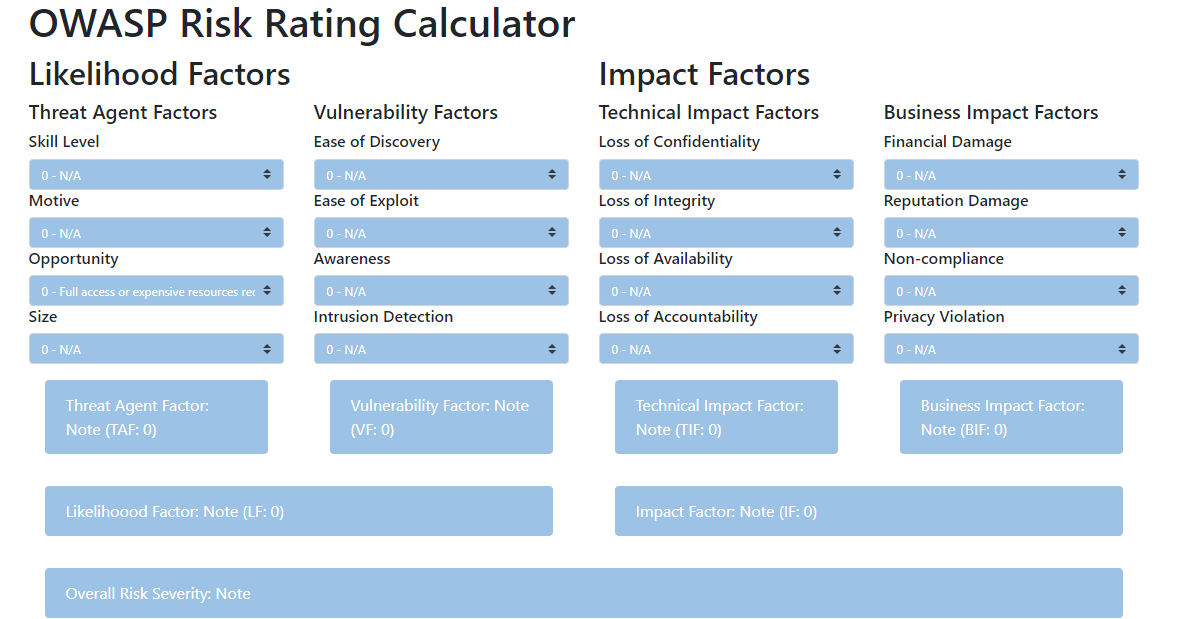

Além de produzir materiais ligados a boas práticas de cibersegurança, pesquisas, ferramentas, entre outros, a OWASP também criou uma calculadora que avalia os riscos de uma vulnerabilidade. Nesse caso, porém, diferentemente da FIRST, o cálculo leva em consideração mais detalhes, como fatores de probabilidade e impacto técnico.

Segundo a própria organização⁴, “esse sistema vai ajudar a garantir que as empresas não se distraiam com pequenos riscos enquanto ignoram riscos mais sérios que são menos compreendidos”.

Imagem: Calculadora de Risco da OWASP. Fonte: OWASP, 2022.

Segundo a OWASP, é necessário percorrer 3 passos para identificar a gravidade dos riscos.

Passo 1: identificar a existência do risco;

Passo 2: identificar os fatores que estimam a probabilidade;

Passo 3: identificar os fatores que estimam o impacto;

Passo 4: determinar a gravidade da vulnerabilidade;

Passo 5: decidir o que será corrigido;

Passo 6: customizar a calculadora de riscos da OWASP.

Todas as vulnerabilidades devem ser tratadas com seriedade e atenção pela empresa, já que podem ser uma porta de entrada para pessoas mal-intencionadas. Entretanto, como esse é um processo que demanda tempo e profissionais qualificados, ter critérios que ajudem as equipes a identificarem quais devem ser priorizadas é fundamental para melhorar a efetividade e precisão.

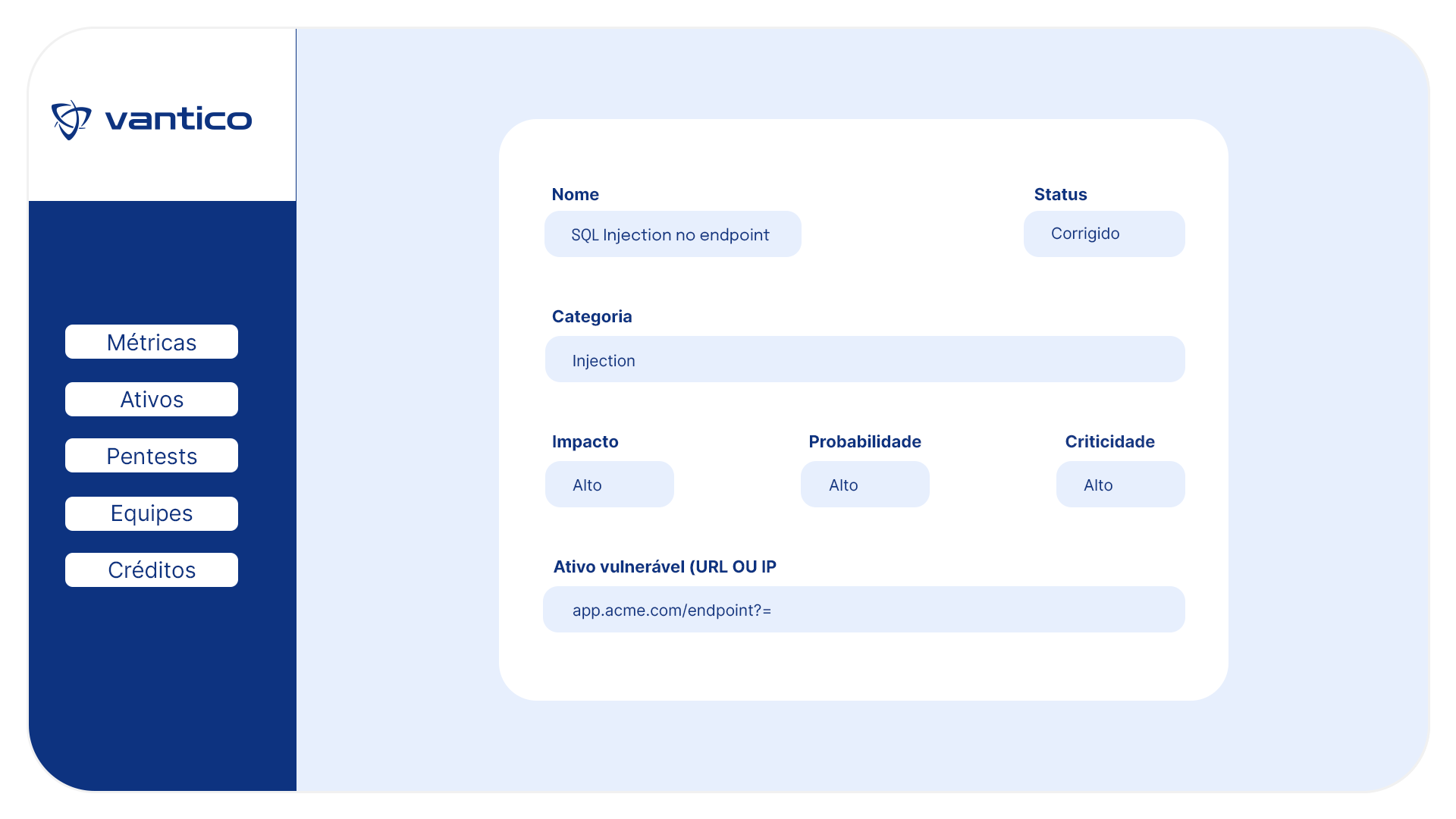

Ter uma empresa que fornece o máximo de detalhes sobre as vulnerabilidades, como a Vantico, também ajuda a determinar essa priorização! Fale conosco e saiba mais.

Imagem: Plataforma da Vantico

¹ OWASP Risk Rating Calculator