OWASP é a sigla utilizada para se referir ao Open Web Application Security Project, ou Projeto Aberto de Segurança de Aplicações Web, em português. A OWASP é uma comunidade internacional sem fins lucrativos, cujo objetivo é ajudar organizações a conceber, desenvolver, adquirir, operar e manter aplicações confiáveis.

O projeto é composto por profissionais da área de desenvolvimento, tecnologia e segurança da informação, e por empresas e fundações que apoiam ou doam. Com isso, o trabalho é realizado através de conferências, pesquisas, ferramentas, artigos, tutoriais, networking, entre outros recursos, sempre com o objetivo de promover a cibersegurança.

É importante ressaltar que, apesar de usar o termo aplicações web em seu nome, atualmente a OWASP também trabalha com aplicações mobile, nuvem, dispositivos IoT, APIs, entre outros.

OWASP Top 10: o que é?

Talvez você já tenha ouvido falar no “OWASP Top 10” e se perguntado o que ele é ou para que funciona. Esse é um documento para desenvolvedores, atualizado anualmente e utilizado para divulgar e conscientizar esses profissionais sobre as 10 principais ameaças de cibersegurança para as organizações.

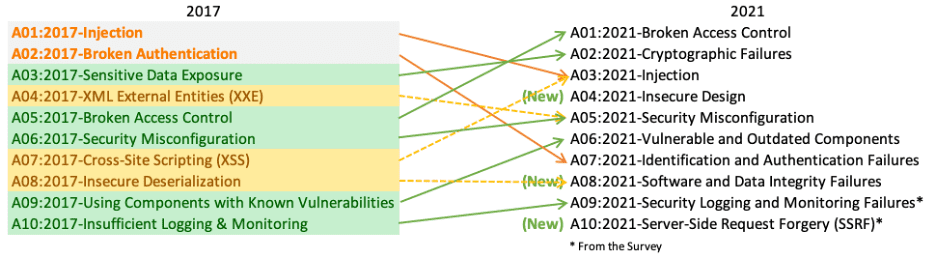

A imagem acima foi retirada do próprio site da OWASP, e representa uma comparação entre as 10 principais vulnerabilidades às aplicações web encontradas em 2017 com as encontradas em 2021. Nela, é possível notar como algumas ameaças foram reduzidas enquanto outras saíram da lista ao mesmo tempo em que novas foram adicionadas.

No último ano, a relação incluiu vulnerabilidades relacionadas a:

- Controle de acesso quebrado;

- Falhas de criptografia;

- Injeção;

- Design inseguro;

- Configurações incorretas de segurança;

- Componentes desatualizados e vulneráveis;

- Falhas de identificação e autenticação;

- Falhas de software e de integridade dos dados;

- Falhas no registro e monitoramento de segurança;

- Falsificação de solicitação do lado do servidor.

Apesar de mencionar apenas dez, o que significa que outras vulnerabilidades ficam de fora da lista, ele é usado como principal referência nessa área. Empresas e desenvolvedores utilizam esses dados como forma de tornar seus softwares, plataformas, redes e sistemas mais seguros contra as mais recentes, e principais, estratégias utilizadas por hackers.

OWASP e o Pentest

O pentest, também chamado de teste de intrusão, é um método de avaliação do nível de segurança de uma rede ou sistema, através da identificação das principais vulnerabilidades existentes. O objetivo é prevenir a empresa contra ataques maliciosos, vazamento de dados de clientes ou da própria instituição.

Para isso, a OWASP fornece um documento sobre o pentest, em que inclui informações como: principais metodologias, boas práticas e guias técnicos – tanto para as aplicações web quanto para os serviços de nuvem, APIs, aplicativos mobile ou IoT (Internet das Coisas).

As principais diretrizes fornecidas pela OWASP são:

- Padrões de execução do pentest: sugestões de procedimentos de teste, recomendações de ferramentas e metodologias a serem usadas.

- Guia de pentest para PCI: exigências sobre os componentes, metodologias, relatórios qualificações do pentester para a realização de testes de intrusão para PCI (para empresas de cartão de crédito, fintechs, bancos, etc.).

- Guia para a estruturação e realização do pentest em suas principais áreas de atuação.

- Guia de Pentest para certificação ISO 27001: metodologia usada para realizar o teste de penetração em sistemas operacionais, de acordo com a certificação ISO 27001.

Por que isso é importante?

As diretrizes da OWASP permitem que as organizações de pentest tenham uma referência quanto ao processo de realização dos testes, e que empresas que contrataram esse serviço possuam um parâmetro quanto ao que deve exigir na entrega do teste. Além disso, também serve como um guia para pentest para compliance, como no caso das instituições financeiras e certificações ISO.

Por fim, a pesquisa de 10 principais vulnerabilidades ajuda as empresas a estabelecer uma ordem de prioridade ao corrigir aquilo que foi encontrado pelo pentest, dando preferência para as que foram consideradas mais comuns e críticas.

Aqui na Vantico, seguimos os parâmetros da OWASP tanto como referência das principais ameaças quanto para a utilização de metodologias, documentação e boas práticas. Conheça nosso trabalho aqui.